[ 常用工具篇 ] POC-bomber 漏洞检测工具安装及使用详解

🍬 博主介绍

👨🎓 博主介绍:大家好,我是 _PowerShell ,很高兴认识大家~

✨主攻领域:【渗透领域】【数据通信】 【通讯安全】 【web安全】【面试分析】

🎉点赞➕评论➕收藏 == 养成习惯(一键三连)😋

🎉欢迎关注💗一起学习👍一起讨论⭐️一起进步📝文末有彩蛋

🙏作者水平有限,欢迎各位大佬指点,相互学习进步!

文章目录

- 🍬 博主介绍

- 一、POC-bomber介绍

- 1、POC bomber工具简介

- 2、POC bomber实现原理

- 3、POC bomber使用场景

- 二、POC-bomber安装

- 三、POC-bomber使用

- 1、参数介绍

- 2、常见用法

- 3、使用举例

一、POC-bomber介绍

1、POC bomber工具简介

POC-bomber是一种漏洞检测工具,快速利用大量漏洞的POC/EXP获取目标服务器,在收集互联网项目的能力危害危害性危害性大的RCE、文件上传、sql等高且且获取到服务器核心的PO/EXP,并集成在POC轰炸机库中,利用大量高危害POC对其他武器或多个进行目标模糊测试,快速获取目标服务器权限,适合在红蓝对抗或hvv中帮助红队快速突破口内网。

POC bomber 的poc支持weblogic,tomcat,apache,jboss,nginx,struct2,thinkphp2x3x5x,spring,redis,jenkins,php语言漏洞;

支持shiro,泛微OA,致远OA,通达OA等易受攻击组件的漏洞检测;

支持调用dnslog平台检测无回显的rce(包括log4j2的检测);

支持单个目标检测和批量检测,程序采用高并发线程池,支持自定义导入poc/exp,并能够生成漏洞报告

2、POC bomber实现原理

POC bomber集成了常见的 RCE、任意文件上传、反序列化、sql注入等高危害且能够获取到服务器核心权限的漏洞POC/EXP,利用大量高危害POC对单个或多个目标进行模糊测试,以此在大量资产中快速获取发现脆弱性目标,获取目标服务器权限。

3、POC bomber使用场景

红蓝对抗或hvv中帮助红队在大量资产中快速找到突破口进入内网

内网安全测试,横向移动

利用新型0day对企业资产进行批量评估

二、POC-bomber安装

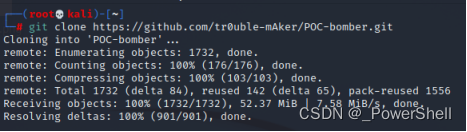

git clone https://github.com/tr0uble-mAker/POC-bomber.git

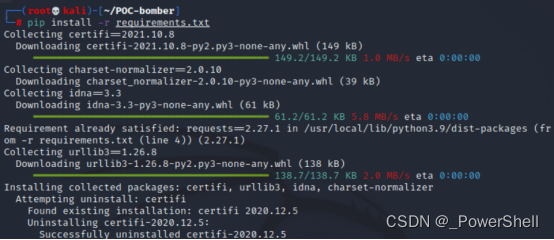

cd POC-bomber

pip install -r requirements.txt

三、POC-bomber使用

POC bomber默认使用验证模式进行poc的验证,如返回结果中attack的值为True时,可以加参数(–attack)进入攻击模式直接调用exp进行攻击(需要指定poc文件名),达到一键getshell

1、参数介绍

-u --url 目标url

-f --file 指定目标url文件

-o --output 指定生成报告的文件(默认不生成报告)

-p --poc 指定单个或多个poc进行检测, 直接传入poc文件名, 多个poc用(,)分开

-t --thread 指定线程池最大并发数量(默认300)

--show 展示poc/exp详细信息

--attack 使用poc文件中的exp进行攻击

--dnslog 使用dnslog平台检测无回显漏洞(默认不启用dnslog,可在配置文件中启用)

2、常见用法

python3 pocbomber.py 查看用法

python3 pocbomber.py --show 获取poc/exp信息

python3 pocbomber.py -u http://xxx.xxx.xx 单目标检测

python3 pocbomber.py -f url.txt -o report.txt 批量检测

python3 pocbomber.py -f url.txt --poc="thinkphp2_rce.py" 指定poc检测

python3 pocbomber.py -u 目标url --poc="指定poc文件" --attack exp攻击模式

3、使用举例

python3 pocbomber.py -u URL