亚信安全新一代终端安全TrustOne2024年重磅升级

以极简新主义为核心,亚信安全新一代终端安全TrustOne自2023年发布以来,带动了数字化终端安全的革新。60%,安装部署及管理效率的提升;50%,安全管理资源的节省;100%,信创+非信创场景的全覆盖。TrustOne围绕业务发展需求,以简洁、有序、高效的终端理念,为企业的发展注入了安全的活力。

数智化变革已至

人工智能算法

大模型的构建

训练以及运用

安全该如何进行更智能化的升级?

发展与安全的悖论 数智化组织更易被攻击

亚信安全研判发现,数智化转型的组织遭遇的网络安全事件增多,网络攻击方式更加隐蔽而复杂。

数智化组织更易被黑客关注。组织数智化会高度依赖信息技术,网络系统和大数据,一旦被入侵,损失巨大,而黑客获利更高。

组织数智化让终端安全面临新的挑战。2023勒索赎金已创历史新高,而80%以上的攻击源于终端。

开放性,导致暴露面增多。数智化的组织改变了过去封闭的环境,信息的互联互通,远程办公、供应链等业务交互,防守战线扩大,导致可以被黑客利用的暴露面增多。

黑灰产的多样性,导致传统防御失效。为了成功入侵获利,黑灰产越来越多的采用各种伪装技术、无文件的攻击、APT攻击等高级攻击手段,来绕过传统检测手段,如当前频发的银狐木马。面对这些高级攻击,传统的防御往往失效。

攻击武器的智能化,导致防御资源不足。机器学习、大模型已经被应用于黑客攻击,如网站渗透、漏洞利用等,均可通过大模型实现自动化攻击,这些攻击已不需要黑客人工参与,成本更低,隐蔽性更强,频率更高,安全团队无暇应对,防御资源严重不足。

终端安全:一个支点,撑起数智化安全全局

终端作为数智化系统的重要入口,已成为威胁防护的新边界,终端连接着企业内外业务的复杂往来与不断扩展,更保障着数据驱动的巨大价值。面对数智化带来的开放、升级与智能化的双刃力量,新的防护理念需要先破后立。

亚信安全新一代终端安全TrustOne

“破立”出全新的

立体化防护体系

跳出终端,打破防护局限。亚信安全TrustOne以终端为支点,连通身份安全、业务安全以及数据安全的技术能力,完成了从防护功能的破局;

打通业务,建立立体化防护。TrustOne围绕企业业务数智化的发展路径,从三大方面实现了终端安全立体化的革新:安全左移,强化暴露面收敛;AI加持,治理智能化威胁;锚定业务,数据驱动高效运营。

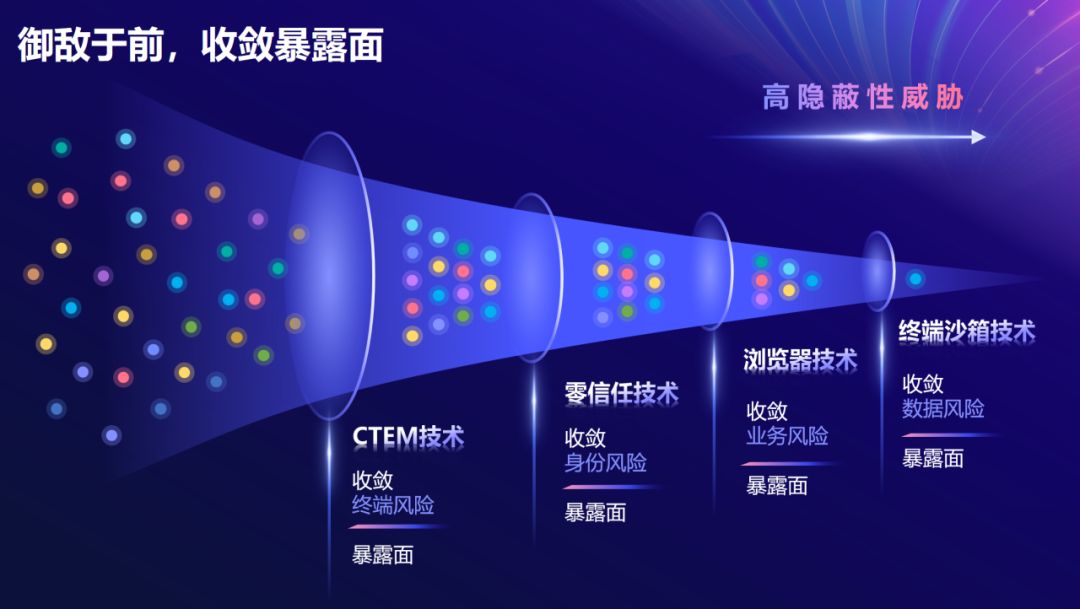

暴露面全域管控+收敛

TrustOne采用持续威胁暴露面收敛(CTEM)技术,聚焦终端、身份、业务和数据的暴露面问题,持续发现企业的影子资产、高危漏洞、高危端口、弱密码等风险,进行智能评测风险等级,可视化&量化风险,从而最大化的减少入侵威胁,提升防护效率。

终端侧,TrustOne通过暴露面健康度评测引擎,可持续精准评估各个终端的漏洞、开放端口、密码等脆弱性的风险严重程度,帮助运维人员聚焦高危,同时利用虚实补丁、桌面管理等加固功能,快速相应处置各类风险,提升了运营效率。

身份侧,TrustOne采用零信任技术,通过身份认证、访问资源控制,动态评估,持续收敛身份风险。

在业务层面,TrustOne创新性的与亚信安全信界安全工作空间实现联动,基于专业业务浏览器技术进行管理,可以看到用户浏览业务系统的全过程,可以控制展现给用户的内容,可以控制用户的网页操作行为,从而面向业务系统全过程管控,持续收敛业务风险暴露面。

数据风险上,TrustOne通过终端数据沙箱,可以隔离出终端上的企业环境,杜绝数据和个人环境交互,从而收敛数据风险暴露面,避免数据泄密的发生。

高级威胁治理全面AI化升级

面对智能化的高级威胁攻击,亚信安全TrustOne完成了防御效率的全面提升。在AI技术的加持下,TrustOne以终端检测与响应大数据分析平台为中心:有效提升了未知威胁检测的成效,该能力基于微调的安全大模型知识,不依赖与传统规则,能够有效应对变种、未知威胁和无文件攻击等难题;同时加快了应对最新共计的速度,将大模型应用于实时威胁情报分析中,从采集恶意样本到上线拦截能力,能够以分钟级速度完成处置工作;此外,完善了漏报与误报,能够实现100%告警日志分析处置分析,并以安全专家参与模型结果判定和优化,持续提升模型监测精准度。

AI+安全运营,SaaS化新升级

利用SaaS化订阅的服务模式,亚信安全TrustOne安全运营功能将完成质的提升。分钟级告警响应,利用AI技术赋能安全运营,TrustOne威胁告警响应时间从4小时提升至分钟级,结合AI自动响应能力将安全事件闭环时间(MTTR)从2天缩短至10分钟。99%威胁检测效率,基于AI模型学习真实威胁行为,将海量终端安全告警缩减并精确至真实威胁,威胁研判准确率提升至99%。