零信任赋予安全牙齿,AI促使它更锋利

距离上次写关于安全的文字已经过去了很久很久,久到上次看到的AI还停留在TTS、ASR等最初的语音交互+搜索类似的各种智能音箱以及通过关键字匹配的基于知识库的聊天的机器人。之后的几年各种视觉识别遍地开花,AI四小龙在人脸识别上成熟应用,再然后到大热的机器学习、深度学习,对于AI一直都有关注,但商业价值均没有得到有效发挥,大部分都停在科研和实验室阶段。19年ChatGPT横空处世,直到ChatGPT通过了图灵测试,萝卜快跑在武汉一路狂飙,我终于认识到AI已经走出了实验室,AI时代正缓缓拉开序幕。

图:进行测试中的萝卜快跑自动驾驶汽车

当下IT各个领域技术论断,必谈及AI加持。作为近几年快速发展且备受重视的安全行业遇到AI,会有什么样的新火花?谈到安全领域,零信任技术绝对是近几年的热门技术之一。零信任安全作为一种新兴的安全架构范式,其核心思想是默认不信任任何试图接入网络和访问网络资源的个体,无论其位于网络的内部还是外部,都必须经过验证和授权,且在零信任的架构下需要实现动态持续验证、最小权限访问等核心能力。而零信任技术中提及的持续动态、每访必验的安全信任设计,这个过程中会需要进行各种主客体属性的分析与判定,判定的效率问题会严重影响到访问过程的体验感。

在当前主要解决安全对抗的核心方案就是对访问的阻断,不论是大家常常笑谈的常规“拔网线”物理操作阻断,还是通过业务判定进行逻辑限行。但从实际过程中,阻断这个动作很好执行,但是阻断动作的触发条件的判断却常常不尽人意,如何能既安全又确保访问流畅?

在零信任模型中存在大量的访问条件的判断,比如几个基础的判断概念:常用、可信、等级。首先常用一词就是一个不可量化标准,何种频率可以定义为“常用”,一天登录一次,还是一天登录10次。但作为零信任处置条件又需要一个明确的可执行的判定,在没有判定之前又无法执行放行动作。然后再结合设备、时间、地点、网络这些属性做组合,一个账户使用常用设备在常用时间、常用地点使用他常用的网络访问业务,然后他每天都进行了一轮检测,和其他非法用户、非法设备一样接受着相关的判断,如果刚好使用者今天运气爆棚,常用网络时断时续,那这一天的使用体验将是一塌糊涂,无法提供业务支持的安全就变得毫无价值。

针对这种场景作者定义其为“合法访问非法化”:由于判定条件设置不合理或者判定条件无法简单量化而带来的结果判定流程繁琐化且多数为无效判定;与之相对的就是“非法访问合法化”,即当系统识别到非法访问之后,能够通过追加相对精确条件来确认风险并合法终结本次访问。

当下的使用顺序策略编排及顺序执行的实现方式天然是无法完成这两种现象处置,解决这两个场景的核心要解决:多属性并行高效处理及某一参数变化后如何判定其合理性,而这个两个关键问题点刚好是AI处置方案的优势所在。从标准的Transform模型出发,其能够识别出模式和联系,并因此推荐符合该训练模型下的结论,此过程的处理逻辑与多属性判定的过程是完全吻合的,因此,可以通过相关数据替换完成对应的模型落地。

在Transform模型提供两项核心能力:自注意力机制和多头注意力机制。

自注意力机制价值在于对输入属性序列中的每个位置,依据环境模型可以根据该位置与其他位置的关系,自动计算出一个权重向量,用于表示该位置在整个序列中的重要性。其优势在于它能够在不同位置之间建立起全局的关联,并且能够自适应地学习各个位置之间的依赖关系。该特性用于解决多属性的相互关系较大参考意见,同时由于各属性之间的也摆脱了原有的时序前后相关性,较大提升了模型的并行性,加快了判定速度。

多头注意力机制允许模型同时关注输入序列的不同表示空间,以更好地捕捉序列中的信息。该机制通过将输入进行投影到多个不同的表示空间,并独立地计算注意力权重,从而提高了模型的表达能力和泛化能力,在训练过程中通过调整各空间的权重占比的方式,对于现有的训练结果进行调优,且在生成的过程中取得的结果通过向量方式提供所有可能的“下一个标记”的概率分布且并非选择概率最高的标记。

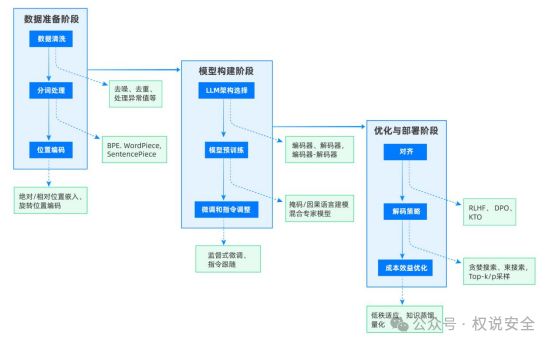

上述的两个特性刚好可以用来解决多属性登录判定以及不同场景访问结果输出调整。预测输出的过程可以通过登录日志结果进行训练分析,同时结合对应的人工修订方式来完成修正输出结果的准确率,从而最终保障系统生成准确性,同时兼顾条件变化的灵活性,具体的数据处理过程如下:

从实际的AI实验来看,在通用的数据集上的预训练学习到模式,只需对这些模型进行微调或少量示例进行适应性调整,即可应用于各种特定属性策略自由组合的验证。同时,可以通过周期性地新数据微调来不断优化和适应变化的环境或需求,保持模型的时效性和准确性,自动化处理大量信息分析、决策辅助等工作,减少人力介入,从长远的运维和开发角度开看是可以较好的节省维护和升级的成本。

在AI深入到各行各业的今天,在特定应用场景引入对应训练模型,针对该场景进行优化,可以实现短期集中化投资换取长期使用价值。AI在安全领域也充满了无限的可能,尤其是和零信任安全架构的融合,零信任给业务装上了防御的獠牙,AI使得它更加锋利。