如何操作可以有效的防止其他人修改Excel文件?

工作中,我们经常遇到同一份表格可能需要好多人共同去完成,但是当你整理好数据发给别的同事的时候,等表格再回来的时候,你可能发现你之前设置的资料格式内容等都被修改了,遇到这种情况时,如何操作可以有效的防止其他人修改文件呢?

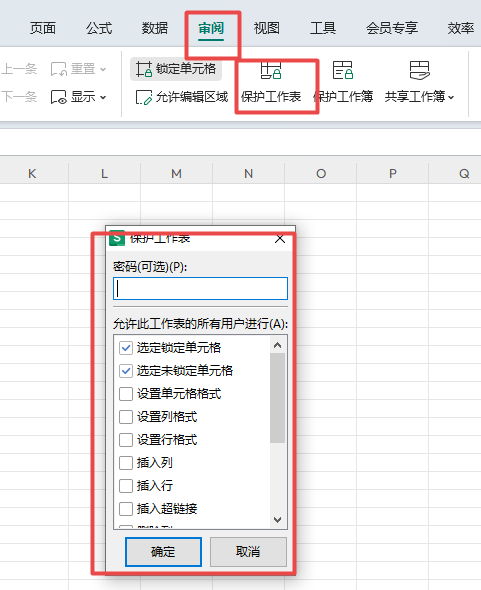

一、设置工作表保护

Excel提供了工作表保护功能,允许限制大家对工作表的访问和修改。通过此功能,可以指定哪些人可以编辑哪些单元格,甚至完全禁止对工作表的任何更改。

步骤:

1、打开Excel表格:首先,打开需要保护的Excel文件。

2、选择“审阅”选项卡:在Excel顶部菜单栏中,找到并点击“审阅”选项卡。

3、点击“保护工作表”:在“审阅”选项卡下,找到并点击“保护工作表”按钮。

4、设置密码与权限:在弹出的对话框中,可以设置保护密码,并选择需要限制的功能,如编辑单元格、调整列宽等。完成设置后,点击“确定”并再次输入密码确认。

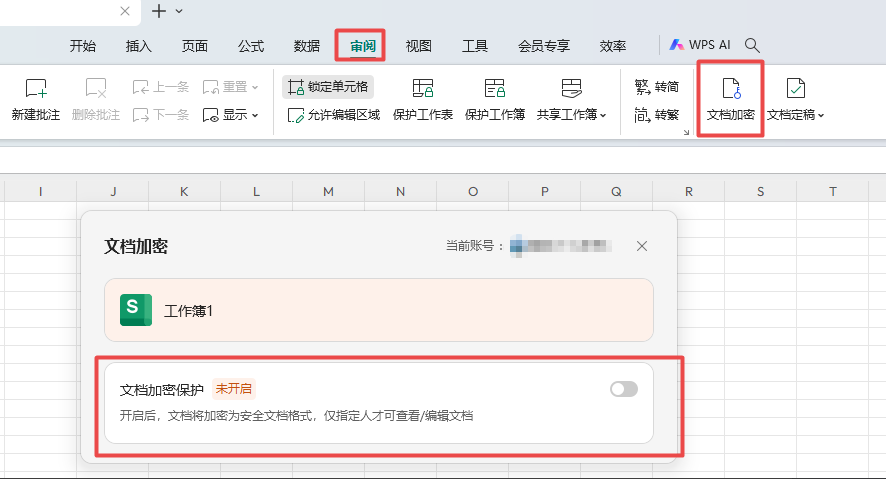

二、限制访问权限

除了工作表保护外,还可以通过限制文件的访问权限来防止未经授权的更改。这通常涉及到文件加密、权限设置等高级功能。

方法:

1、文件加密:利用Excel的加密功能,对文件进行密码保护。这样,只有知道密码的用户才能打开并查看文件内容,从而有效防止未经授权的访问和修改。

2、权限管理:在支持的文件共享环境中(如Office 365、企业网络等),管理员可以为不同用户或用户组分配不同的访问权限,包括读取、编辑、打印等,以确保数据的安全性和合规性。

三、使用只读模式

将Excel文件设置为只读模式,可以在不改变文件内容的前提下,允许用户查看和打印文件。这对于需要广泛分发但又不希望被修改的文件特别有用。

方法:

1、通过邮件或文件共享平台发送时指定:在发送文件时,可以通过邮件设置或文件共享平台的选项,将文件标记为只读。

2、修改文件属性:在文件系统中,可以直接修改文件的属性,将其设置为只读。但请注意,这种方法对于已经打开的文件无效,且在某些情况下,用户可能能够绕过这一限制。

需要注意的是,无论是Excel工作表的限制保护,还是工作簿的限制保护,取消的时候都需要输入原本设置的密码,否则就无法取消了。所以,在设置密码的时候,记得要记牢或者保存好。

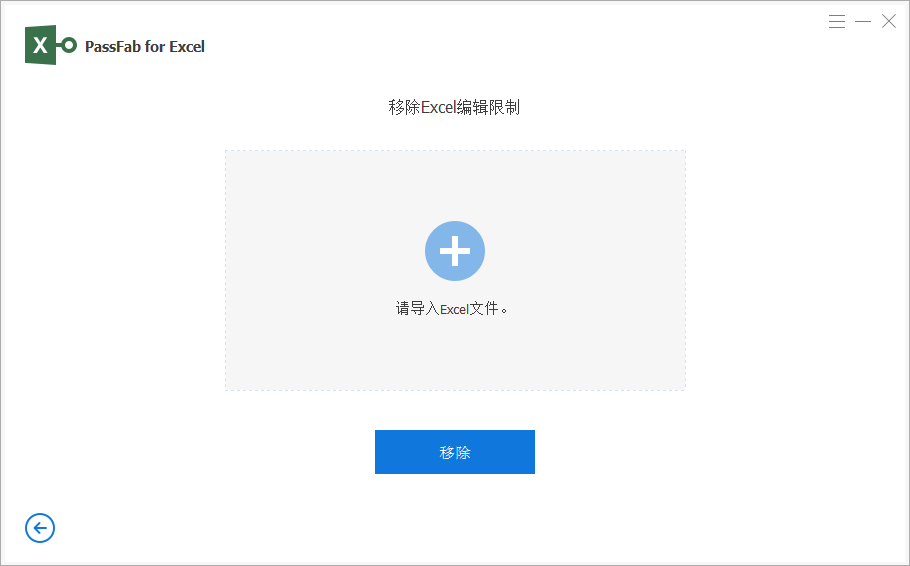

那要是不小心忘记了密码怎么办?这种情况,我们可以使用Excel相关的工具来解决问题。

以PassFab for Excel密码恢复工具为例,工具中有一个【移除excel编辑限制】模块,可以不用密码,直接去除Excel的各种限制,只需要选择该模块后,将受保护的Excel表格导入工具即可。