4G VoLTE存在漏洞可导致手机用户地理位置和其它个人信息泄露

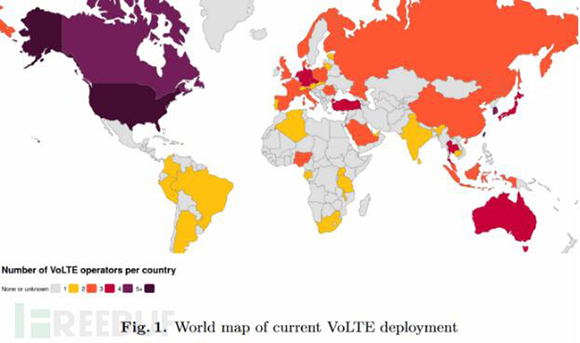

近年来,4G VoLTE在全球移动通讯领域正逐渐普及流行,目前已经成为大多数欧美地区和亚洲国家的发展趋势。而最近,法国安全公司 P1 security通过报告方式详细罗列了一长串关于4G VoLTE通话技术的安全问题。报告阐述了可以利用VoLTE协议漏洞对用户进行远程攻击,并能成功实现手机号码欺骗、手机用户地理位置定位以及IMEI信息获取等。

VoLTE简介

VoLTE即Voice over LTE,它是一种新兴的IP数据传输技术,无需2G/3G网,全部业务承载于4G网络上,可实现数据与语音业务在同一网络下的统一。换言之,4G网络下不仅仅提供高速率的数据业务,同时还提供高质量的音视频通话,后者便需要VoLTE技术来实现。VoLTE是架构在4G网络上全IP条件下的端到端音视频语音方案,其用户体验明显优于传统语音。自2013年以来,我国国内各大运营商便纷纷试运行VoLTE业务,各运营商之间业务范围基本已实现全国覆盖,VoLTE技术在未来将成为通话领域的发展趋势。

简单来说,VoLTE可以算是LTE、GSM和VoIP的混合,是一种互联网语音通信技术,该技术协议最早于2012年在韩国和新加坡首先推出试行,由于其融合了传统稳定的电路交换协议和现代高质高速的IP通信协议,后来,随着其不断的发展完善,逐渐就在各国普及流行开来。

P1 security的研究发现

VoLTE算得上一种全球通用的通话协议,且在世界各国都有相应的运营商在部署使用。出于安全目的, P1 security的技术专家对VoLTE开展了一系列的安全审计和技术研究,最终,他们发现,在使用Andriod手机接入移动通信网络的情况下,可以通过VoLTE协议实现对用户的远程攻击入侵和地埋位置跟踪定位,这是一个非常严重的漏洞。

P1 security研究人员表示,他们已经发现两种漏洞,分别为“主动型”需要修改SIP数据包的漏洞,以及不需要修改SIP数据包,但通过被动网络监测导致数据泄露的“被动型”漏洞。以下是P1 security团队研究报告中对VoLTE存在问题的一些总结:

1. 通过SIP邀请信息进行用户枚举

当用户之间的手机通过VoLTE发起会话时,会话发起协议(SIP)的邀请消息便会成为第一种消息在用户间实现交换。在会话发起人和接收人之间,这些消息会通过所有支持这种会话类型的移动网络设备。

研究人员声称,处于同一移动网络内的攻击者可以发送经事先修改过的SIP邀请消息,对移动服务供应商进行暴力猜解,最终能得到该移动网络内的VoLTE用户信息。

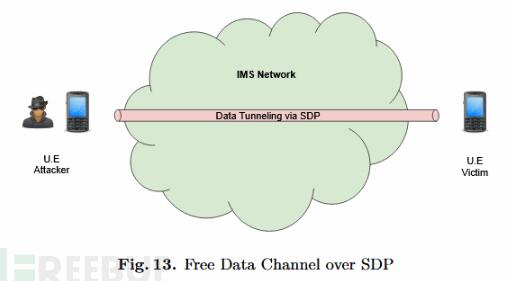

2. 会话描述协议(SDP)中的数据免费交换

当VoLTE网络不启动负责计费的呼叫详细记录(CDR)模块的条件下,该漏洞允许VoLTE用户间进行数据交换,如通话记录、短信、移动数据等。

在过去,也有其它研究人员发现了VoLTE网络中的免费数据交换通道,但这种方法前提需要利用SIP和实时传输协议RTP消息实现CDR绕过。

而P1 security团队发现,在VoLTE网络中,攻击者可以利用SIP和SDP消息创建一种不能监控发现的数据交换通道。对合法监听(监视)来说,这是一个问题,因为这种方法可能会被犯罪嫌疑人利用,创建隐蔽数据通信通道进行违法通信,形成监控空白。

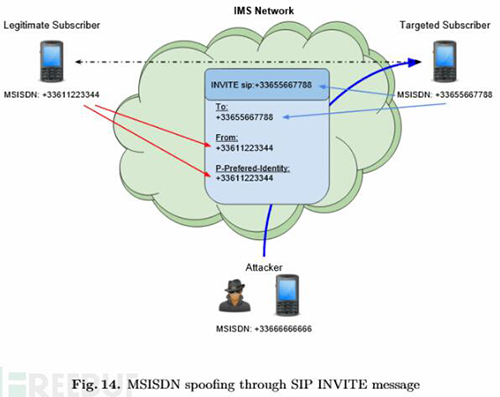

3. 利用SIP邀请消息进行用户身份欺骗

攻击者通过在SIP邀请消息中修改某些头标记,以此伪造成其它用户手机号码进行通话。一般来说,只要通话发起人发起的SIP邀请消息格式正确,移动网络基础设施不会对其进行验证,尤其是通话发起人身份。

P1 security研究人员警告称,这将是一个严重的问题,可能导致攻击者入侵其它用户的语音信箱,或犯罪份子以此制造号码伪装,对执法部门监控行为造成干扰。

虽然有些场景在报告中没有提及,但可以想像,比如一些诈骗者通过这种方法冒充合法公司联系电话,对客户进行密码和PINs等其它敏感信息进行电话诈骗。

4. 对VoLTE通信设备指纹和拓扑进行发现

攻击者利用Android智能手机接入VoLTE网络后,通过监测流经手机的VoLTE通话流量,就可识别出移动服务运营商使用的VoLTE基础设备的网络指纹信息。根据P1 security研究团队报告,这些移动运营商非常详细的网络设置数据,当手机接入移动网络之后,可以在手机接收到名为“200 OK”的消息流量中发现。

研究人员建议移动运营商需要对 “200 OK”消息头进行审查,把其中涉及到VoLTE通信的设备信息删除,防止攻击者发现和绘制通信网设备拓扑,避免攻击者对移动运营商发起或实施其它精心构造的深度攻击。

5. 泄露通话接收者的IMEI信息

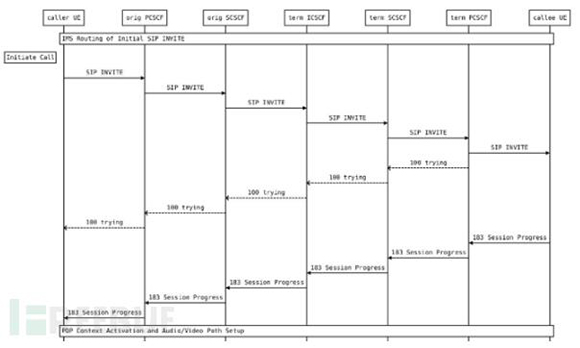

研究人员通过监测发起VoLTE通话的Android智能手机流量后发现,在用户间建立通话连接之前,会进行一些中介性消息的交换,这些消息可以泄露通话接收者的IMEI信息。

IMEI:国际移动设备身份码,由15位数字组成的”电子串号”,它与每台移动电话机一一对应,是手机设备的唯一辨识码,与计算机的MAC类似。

这些中介性消息是名为”183 Session Progress” 的SIP消息,下图显示了通话建立之前,它们在VoLTE网络中进行正常连接时的位置:

研究人员称,由于这种攻击不需双方建立通话连接,所以攻击者可以在拨打电话过程中一旦收集获取到对方IMEI信息后,就可以立即挂断电话。

6. 泄露通话用户包括地理位置在内的更多个人信息

与上述攻击类似,研究人员还发现,相同的”183 Session Progress” SIP消息也可以泄漏关于受害者的更详细的信息。

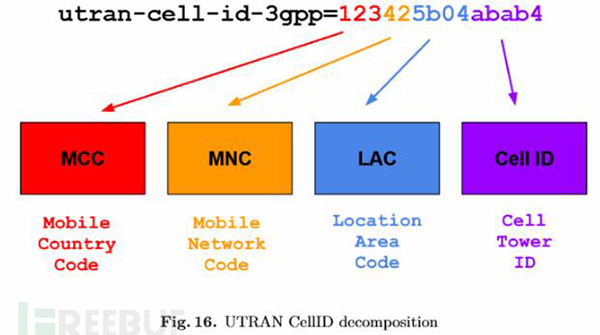

这种信息存储在”183 Session Progress” SIP消息头的另一部分区块中,包含了受害者的通用移动通信系统地面无线接入网基站位置标识符(UTRAN CELLID)的详细信息,该标识符是用户手机设备天线接入移动网络的唯一标识,其中CELLID为用户手机附近移动基站的位置编号,结合经纬度等其它信息,可以对手机用户进行精确的地理位置定位。

换句话说,攻击者可以用此方法对受害者发起“幽灵呼叫”,检测受害者的大致位置,并在建立电话通话之前挂断电话。下图为UTRAN CELLID格式:

总结

对于后两种攻击,研究小组建议,移动运营商应该在通信顶端架构对183会话的SIP消息头进行弱化或安全审查,只让它们在一些必要的VoLTE通话支持基础设施中出现,而不应该通过终端用户手机。而另据媒体报道,2015年被发现的VoLTE语音信箱漏洞到现在也还没被修复。悲惨的手机和懒惰的移动服务运营商,谁来背VoLTE漏洞这个锅?

更多关于VoLTE漏洞的信息,请查看P1 security团队报告《在Anriod手机上利用4G VoLTE进行用户远程定位和跟踪》,该报告于6月初在一年一度的法国雷恩信息技术和通信安全研讨会上被公布。

本文作者:clouds

来源:51CTO