猿创征文|HCIE-Security Day50:网络攻击介绍

一、常见攻击方式

通过流量的方式对网络造成危害。

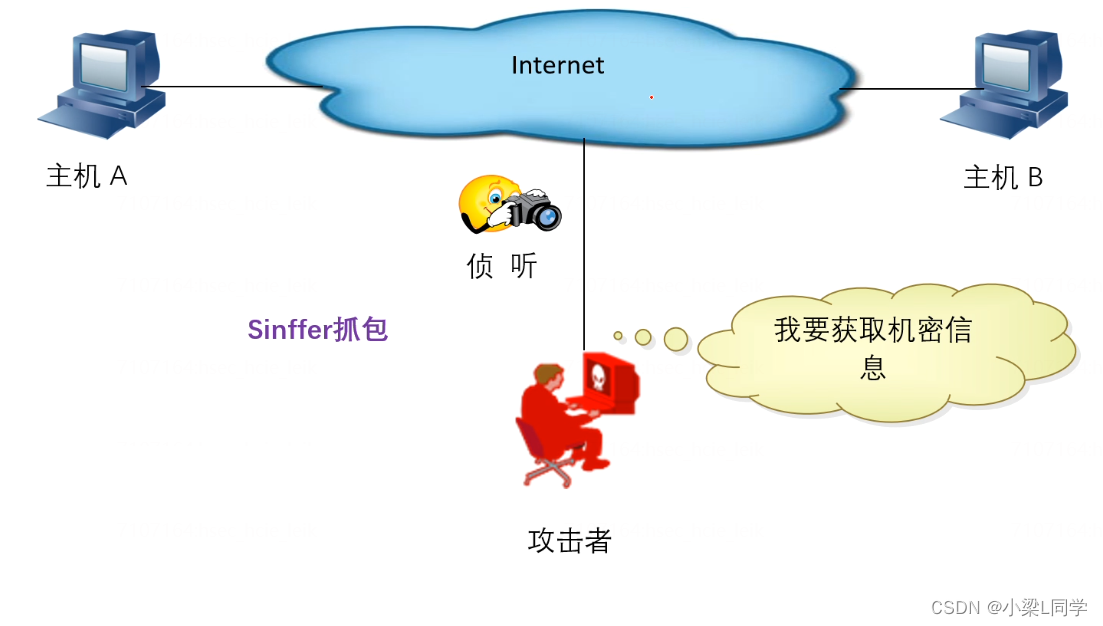

被动攻击

如果同一网络中的通信数据没有进行加密,那么传输的数据就有可能被第三方窃听到。以web服务为例,早期使用http协议进行网页浏览,http没有对传输数据进行加密,就有可能被第三方窃取。随着网络安全被重视,网景公司研发了ssl协议,结合http成为https协议,可以对传输的数据进行加密,解决了数据窃取的问题。

关键词:被动、窃听

典型工具:sniffer

问题:破坏机密性

解决:加密流量

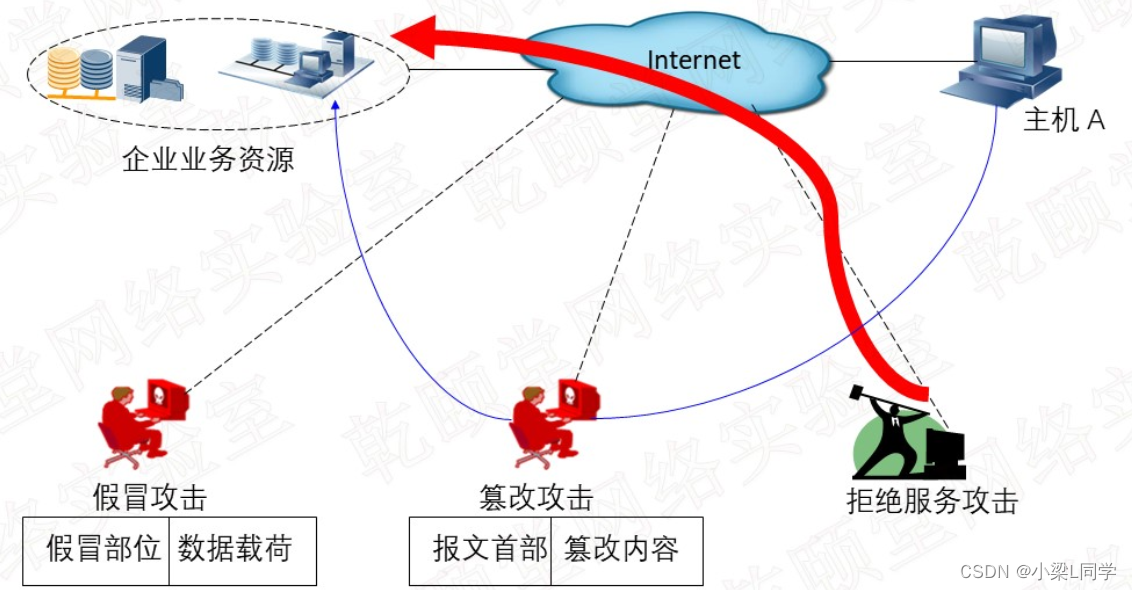

主动攻击

主动发起恶意流量对网络进行攻击。有多种主动攻击的方式,如假冒攻击(假冒的报文头)、篡改攻击(篡改报文内容)、拒绝服务攻击(最典型)等。它们都有比较明确的目标,比如某企业的某业务资源如web服务器等。

关键词:主动、目标明确

问题:破坏可用性、完整性

解决:使用验证

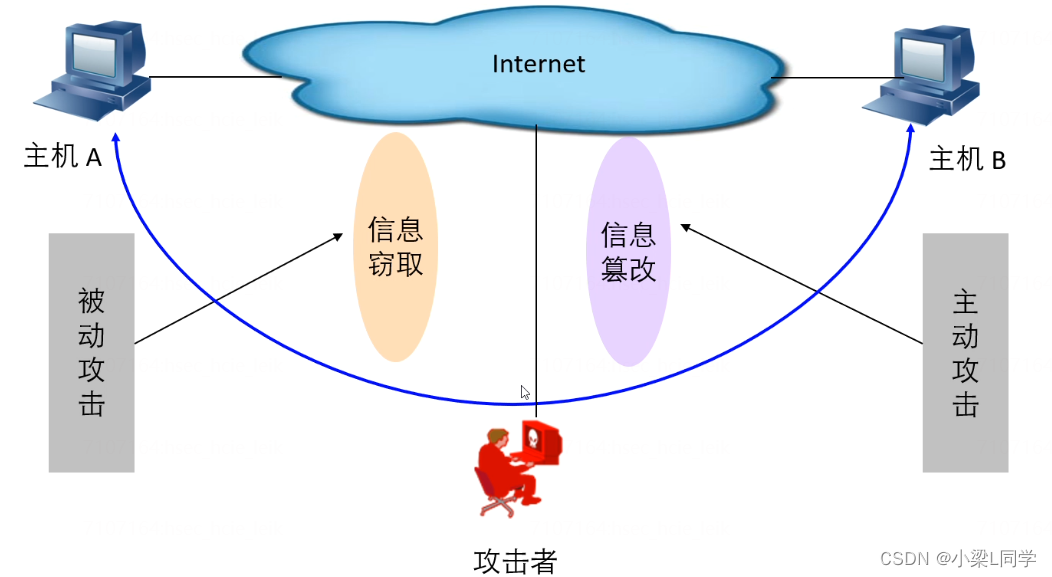

中间人攻击(主动+被动)

即包括被动攻击的特点,又有主动攻击的特点。既可以窃取网络中的信息,还能对窃取的信息进行篡改,再假冒身份进行发送。

关键词:结合

问题:破坏机密性、可用性、完整性

解决:使用加密、验证

二、网络攻击简介

网络攻击

针对计算机信息系统、基础设施、计算机网络或个人计算机设备等的任何类型的进攻动作。

网络安全防御

面对各类网络攻击的检测、处置、记录、溯源、容错等。

网络攻击动机

利益驱使、某些诉求、商业竞争、技术炫耀

潜在攻击方

黑客组织、个人黑客、员工报复、竞争对手

常见攻击方式

api攻击、ddos攻击、sql注入、xss脚本攻击、0day漏洞、病毒攻击、入侵

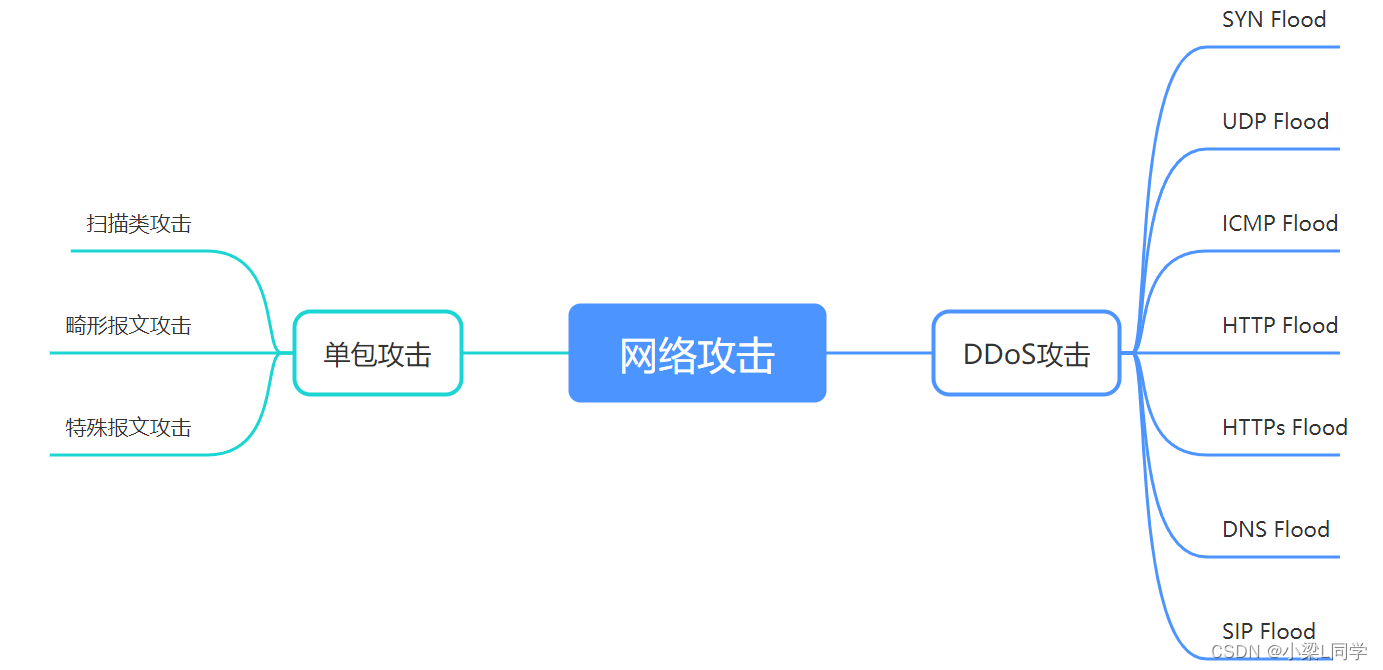

三、网络攻击分类

DDoS攻击

DDoS(Distributed Denial of Service)即分布式拒绝服务。DDoS攻击是指攻击者通过控制大量的僵尸主机,向被攻击目标发送大量精心构造的攻击报文,造成被攻击者所在网络的链路拥塞、系统资源耗尽,从而使被攻击者产生拒绝向正常用户的请求提供服务的效果。

目前,互联网中存在着大量的僵尸主机和僵尸网络,在商业利益的驱使下,DDoS攻击已经成为互联网面临的重要安全威胁。

根据采用的攻击报文类型的不同,网络中的DDoS攻击类型分为多种。FW可以防范以下几种常见的DDoS攻击:SYN Flood、UDP Flood、ICMP Flood、HTTP Flood、HTTPS Flood、DNS Flood和SIP Flood攻击。

单包攻击

单包攻击包括扫描类攻击、畸形报文类攻击和特殊报文类攻击。

- 扫描类攻击主要包括IP地址扫描和端口扫描,IP地址扫描是指攻击者发送目的地址不断变化的IP报文(TCP/UDP/ICMP)来发现网络上存在的主机和网络,从而准确的发现潜在的攻击目标。端口扫描是指通过扫描TCP和UDP的端口,检测被攻击者的操作系统和潜在服务。攻击者通过扫描窥探就能大致了解目标系统提供的服务种类和潜在的安全漏洞,为进一步侵入系统做好准备。

- 畸形报文类攻击是指通过向目标系统发送有缺陷的IP报文,使得目标系统在处理这样的IP报文时发生错误,或者造成系统崩溃,影响目标系统的正常运行。主要的畸形报文攻击有Ping of Death、Teardrop等。

- 特殊报文类攻击是指攻击者利用一些合法的报文对网络进行侦察,这些报文都是合法的应用类型,只是正常网络很少用到。主要的特殊报文攻击有超大ICMP报文控制、Tracert和时间戳选项IP报文控制等。