SpringSecurity实战-第5章 自动登录和注销登录

5.1 为什么需要自动登录

自动登录是将用户的登录信息保存在用户浏览器的cookie中,当用户下次访问时,自动实现校验并建立登录态的一种机制。

5.2 实现自动登录

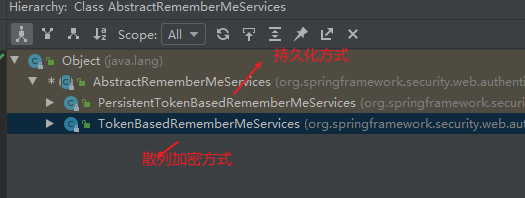

1、散列加密方案

在Spring Security中加入自动登录的功能非常简单

在WebSecurityConfig下添加配置:.rememberMe()

勾选remember me,登录后,打开cookie

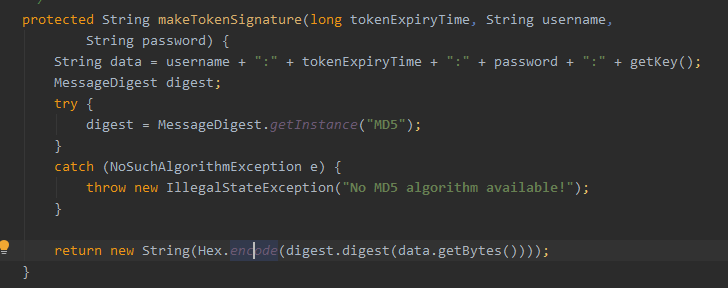

remember-me的值的生成方式:

- expirationTime : 本次自动登录的有效期

- key : 一个散列的盐值,用于防止令牌被修改

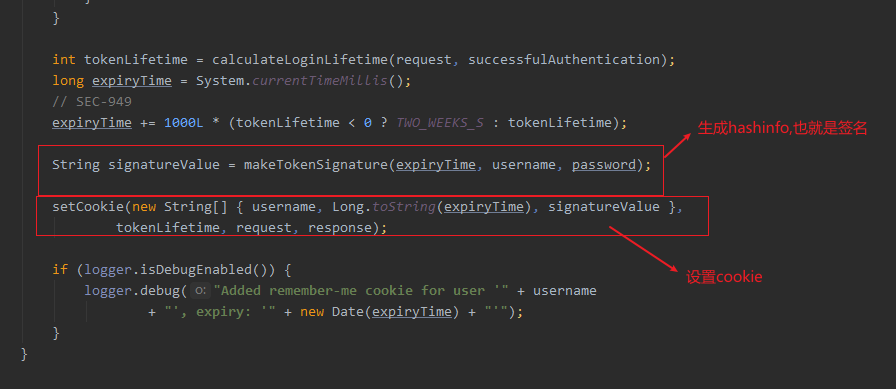

Spring Security会在每次表单登录成功之后更新此令牌,可以在源码中找到痕迹

在TokenBasedRememberMeServices的onLoginSuccess方法中

查看 String signatureValue = makeTokenSignature(expiryTime, username, password) 的makeTokenSignature方法

在下次登录时,请求会携带cookie值,Spring Security首先用Base64简单解码得到用户名、 过期时间和加密散列值;然后使用用户名得到密码;接着重新以该散列算法正向计算,并将计算结果与旧的加密散列值进行对比,从而确认该令牌是否有效

2、持久化令牌方案

持久化令牌方案在交互上与散列加密方案一致,都是在用户勾选Remember-me之后,将生成的令 牌发送到用户浏览器,并在用户下次访问系统时读取该令牌进行认证。不同的是,它采用了更加严谨的安全性设计。

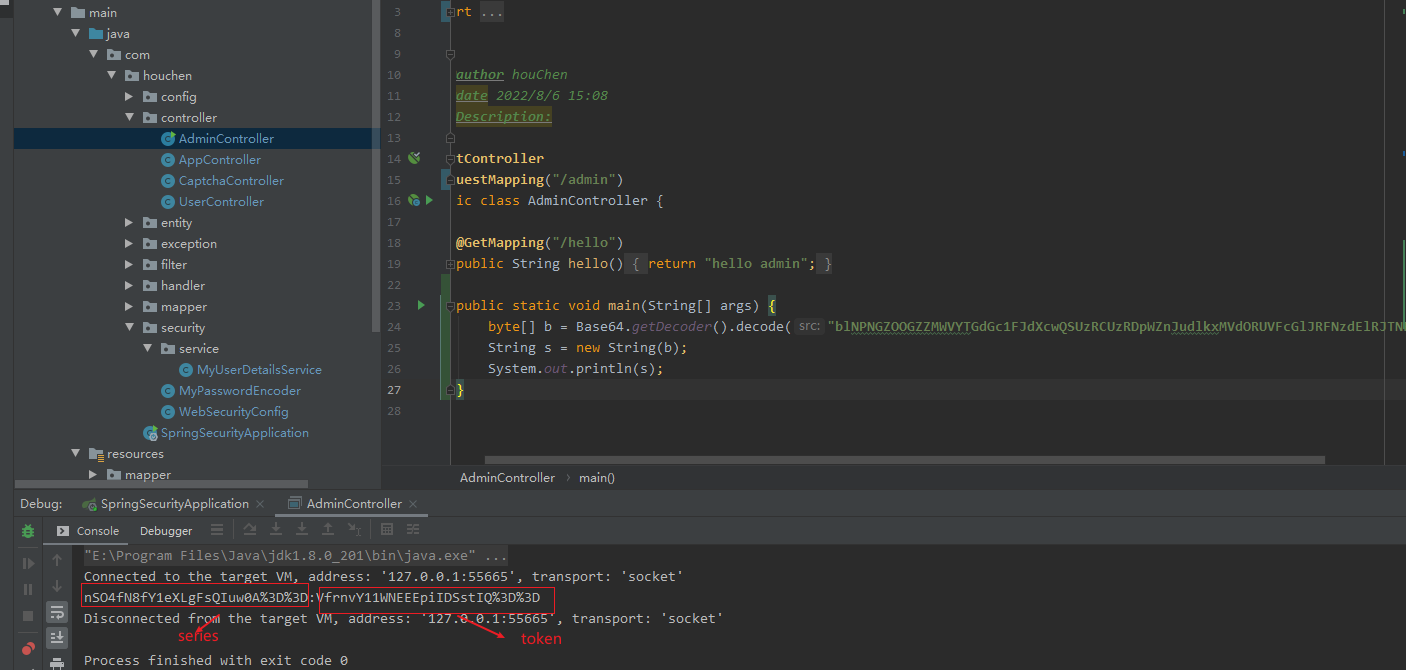

在持久化令牌方案中,最核心的是series和token两个值,它们都是用MD5散列过的随机字符串。 不同的是,series仅在用户使用密码重新登录时更新,而token会在每一个新的session中都重新生成

其次,自动登录不会导致series变更,而每次自动登录都需要同时验证series和token两个值,当该 令牌还未使用过自动登录就被盗取时,系统会在非法用户验证通过后刷新 token 值,此时在合法用户 的浏览器中,该token值已经失效。当合法用户使用自动登录时,由于该series对应的 token 不同,系统 可以推断该令牌可能已被盗用,从而做一些处理。例如,清理该用户的所有自动登录令牌,并通知该用户可能已被盗号等

实现步骤

在数据库建表,用来持久化自动登录的数据

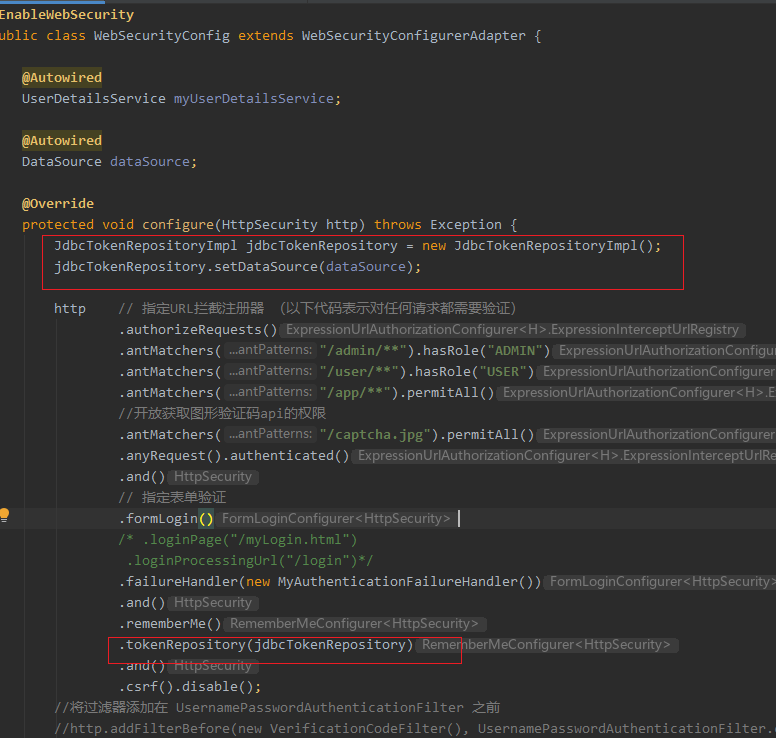

在WebSecurityConfig中引入持久化配置

启动成功后,base64解码 remember-me的值

当自动登录认证时,Spring Security 通过series获取 用户名、token以及上一次自动登录时间三个信息,通过用户名确认该令牌的身份,通过对比 token 获 知该令牌是否有效,通过上一次自动登录时间获知该令牌是否已过期,并在完整校验通过之后生成新的token。

5.3注销登录

书中描述的流程没怎么看懂,待会补充下视频看看

退出登录相关配置

@EnableWebSecurity

public class WebSecurityConfig extends WebSecurityConfigurerAdapter {

@Autowired

MyUserDetailsService myUserDetailsService;

@Autowired

DataSource dataSource;

@Override

protected void configure(HttpSecurity http) throws Exception {

//自动登录的令牌持久化到

JdbcTokenRepositoryImpl jdbcTokenRepository = new JdbcTokenRepositoryImpl();

jdbcTokenRepository.setDataSource(dataSource);

http.authorizeRequests()

.antMatchers("/admin/**").hasRole("ADMIN")

.antMatchers("/user/**").hasRole("USER")

.antMatchers("/API/**").permitAll()

.anyRequest().authenticated()

.and()

.formLogin()

//自定义登录页

/*.loginPage("/myLogin.html")

.loginProcessingUrl("/login")

.permitAll() */

.and()

.rememberMe()

//自动登录持久化令牌

/* .key("houchen-handsomes")

.tokenRepository(jdbcTokenRepository) */

.and()

.logout()

//因为 spring security 在开启 csrf 防护的情况下,/logout 必须是以 POST 方法提交才行

//添加 /logout 能够以 GET 请求的配置

.logoutRequestMatcher(new AntPathRequestMatcher("/logout", "GET"))

.logoutUrl("/user/logout")

.logoutSuccessUrl("/login")

.logoutSuccessHandler(new LogoutSuccessHandler() {

@Override

public void onLogoutSuccess(HttpServletRequest request, HttpServletResponse response, Authentication authentication) throws IOException, ServletException {

response.getWriter().write("退出登录成功");

}

})

.invalidateHttpSession(true)

.deleteCookies("re","cookie02")

.addLogoutHandler(new LogoutHandler() {

@Override

public void logout(HttpServletRequest request, HttpServletResponse response, Authentication authentication) {

}

})

.and()

.csrf().disable();

}

@Override

protected void configure(AuthenticationManagerBuilder auth) throws Exception {

auth.userDetailsService(myUserDetailsService).passwordEncoder(new MyPasswordEncoder());

}

}