什么是Web 3.0?

什么是Web 3.0?简而言之,就是第三代互联网。

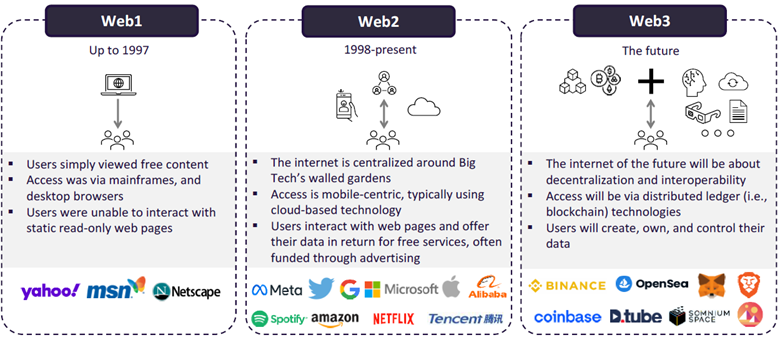

在回答Web 3.0之前,让我们先看一下Web 1.0和Web 2.0。

互联网革命

Web 1.0,第一代互联网,从互联网诞生到1997年。

在Web 1.0,互联网的信息是静态的只读网页,用户访问互联网主要通过单向地通过网页获取信息,是网络信息的接受者,无法分享信息或网页互动。

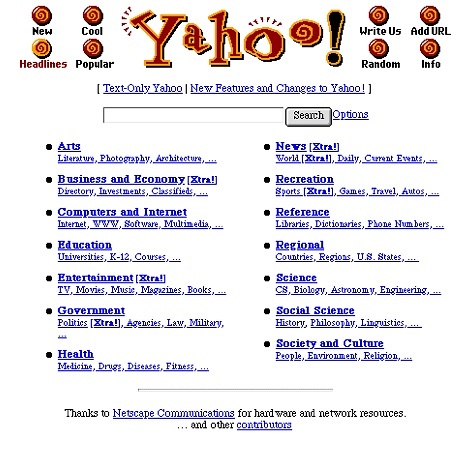

Web 1.0的主要代表是Yahoo、MSN、Netscape。

1995年的Yahoo首页

Web 2.0,从1998年开始,至今我们都处在Web 2.0浪潮中。

Web 2.0是基于Web 1.0发展而来,提供更丰富的内容和服务。用户可以与网页交换数据,作为免费提供服务的回报,服务提供商往往通过广告获取收益。

流媒体(如视频、音频)、社交网站、电子邮件、论坛等都是Web 2.0提供的服务。Web 2.0网络服务被中心化,服务和数据被几大服务商所垄断。随着云化技术的发展,小服务商的服务也逐渐搬到云端,更进一步加剧了中心化。

以社交网站Facebook为例,我们可以在网络上发表评论,交朋友,通过直播赚钱。然而,在使用网络的过程中,用户产生的数据被Facebook利用,推荐广告,赚取更大的利润。这套商业模式强大的地方在于,平台拥有极高的权力。

在Web 2.0中,用户数据的隐私、安全面临很大的挑战。

Web 2.0中,代表性的服务提供商有Google、Facebook、阿里、腾讯等。

Web 3.0,即下一代互联网,虽尚未普及,还在不断发展中。

Web 3.0是2014年以太坊联合创始人Gavin Wood所提出来的想法,他认为这个世界应该有让使用者可以传递和验证反审查反垄断的网络平台。

Web 3.0的特征是去中心化,没有监控,没有垄断,交互性更好,隐私和安全进一步加强。用户在网络上发表的信息,不会被篡改或删除,这得益于区块链技术。以此为基础,诞生了很新技术,如加密货币。其衍生出来的产品和技术,将会颠覆原来以大型服务商提供服务的格局。

以线上支付为例,在Web 2.0中,用户在支付和收款过程中,都离不开银行。而在Web 3.0中,使用加密货币支付,不必经手其他中心机构,任何人都可以交易,交易记录存储存。

Web 3.0的应用通常被叫做Dapp(去中心化应用),去中心化是Web 3.0的核心价值。去中心化的资料会被分散多份保管,因此很难被动手脚,同时取得共识而不会被篡改,因为网络资料就变得可以信任了。

区块链技术就是广为人知的去中心化应用,在区块链平台上交易,不用担心对方不承认,转账不再需要银行,因此可以实现真正的点对点交易。因为在分散式的世界里,大家都按照一套公开的规则计算、存储资料,不会出现篡改的资料。

在Web 3.0下,任何人的权利也可以很容易被证明。如NFT,它借助加密算法有唯一而不可复制的特性,因此许多艺术家都在发布、售卖NFT,甚至提供在元宇宙买卖虚拟房地产的服务。

Web 3.0的自由不受约束,不再被审查,以及被验证的资料,但这份代价也是有代价的。因为Web 3.0的去中心化特性,它的效能通常不如Web 2.0;因为它公开、可验证的特性,通常没有人敢把隐私资料上传,而Web 3.0的数据的不可篡改性,万一用户上传了敏感资料或数据,也没有后悔的余地。

这些问题,也导致到目前为止,Web 3.0到目前为止,还没有一个颠覆性的产品可以超越Web 2.0的版权时代。不过,这是大势所趋,随着技术的不断改进,Web 3.0会是大家可以期待的未来。

参考资料:

- Web 3.0是什么?

- 什么是Web 3.0,都有哪些机会?

- 门户网站的进化:雅虎主页变形记