了解并使用django-rest-framework-jwt

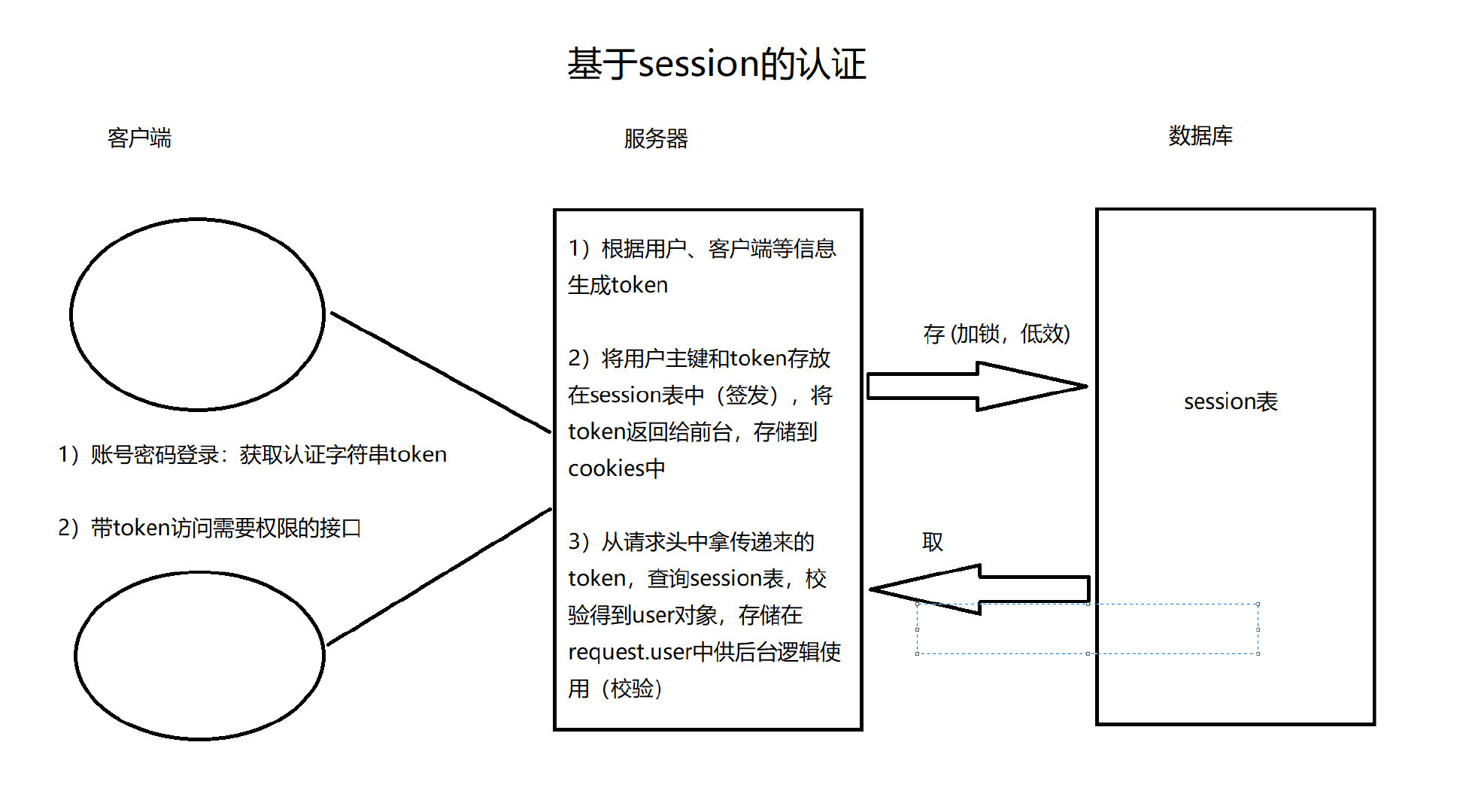

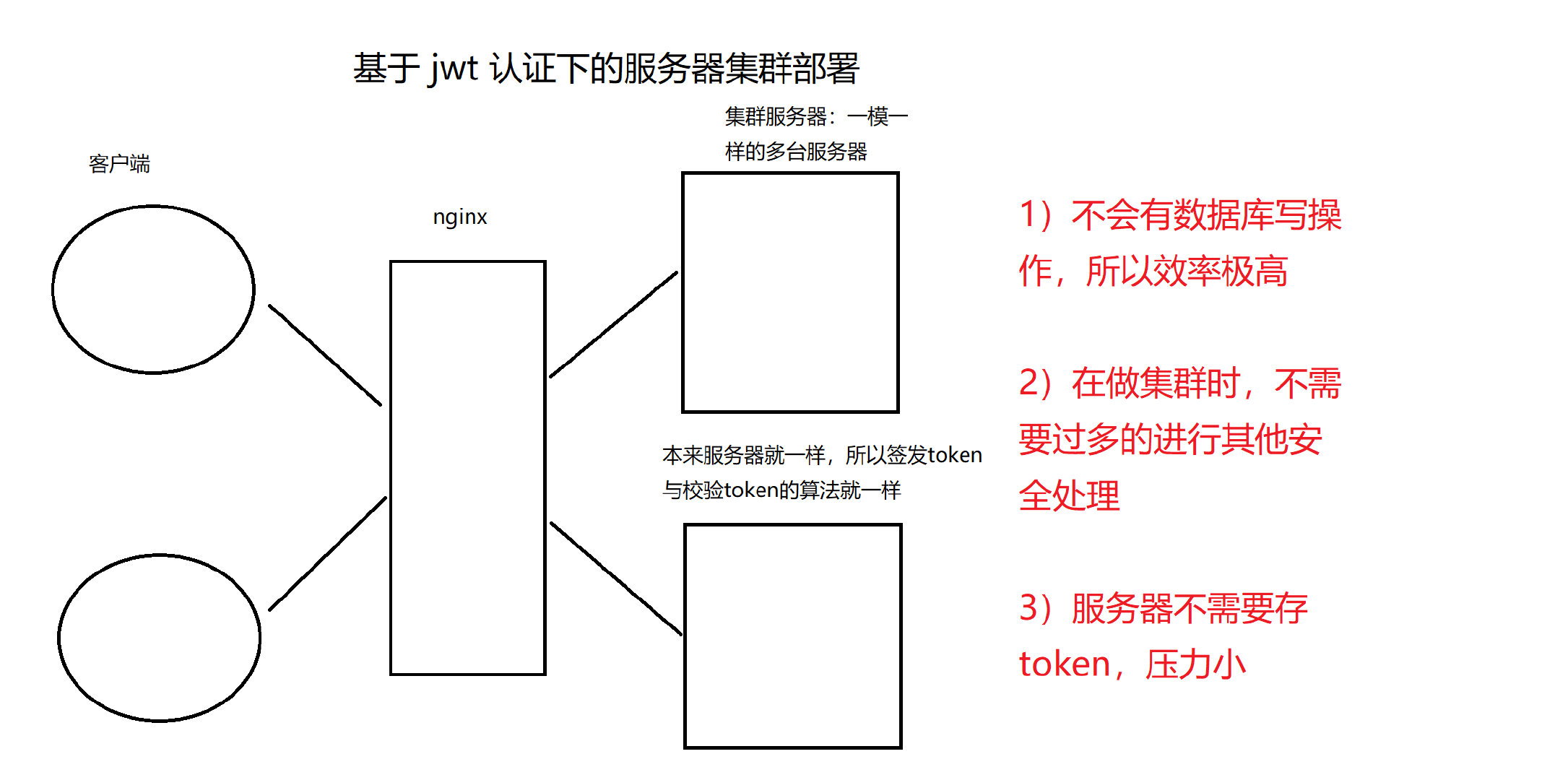

一 JWT认证

在用户注册或登录后,我们想记录用户的登录状态,或者为用户创建身份认证的凭证。我们不再使用Session认证机制,而使用Json Web Token(本质就是token)认证机制。

Json web token (JWT), 是为了在网络应用环境间传递声明而执行的一种基于JSON的开放标准((RFC 7519).该token被设计为紧凑且安全的,特别适用于分布式站点的单点登录(SSO)场景。JWT的声明一般被用来在身份提供者和服务提供者间传递被认证的用户身份信息,以便于从资源服务器获取资源,也可以增加一些额外的其它业务逻辑所必须的声明信息,该token也可直接被用于认证,也可被加密。

1.1 构成和工作原理

JWT的构成

JWT就是一段字符串,由三段信息构成的,将这三段信息文本用.链接一起就构成了Jwt字符串。就像这样:

eyJhbGciOiJIUzI1NiIsInR5cCI6IkpXVCJ9.eyJzdWIiOiIxMjM0NTY3ODkwIiwibmFtZSI6IkpvaG4gRG9lIiwiYWRtaW4iOnRydWV9.TJVA95OrM7E2cBab30RMHrHDcEfxjoYZgeFONFh7HgQ

第一部分我们称它为头部(header),第二部分我们称其为载荷(payload, 类似于飞机上承载的物品),第三部分是签证(signature).

1.1.1 header

jwt的头部承载两部分信息:

- 声明类型,这里是jwt

- 声明加密的算法 通常直接使用 HMAC SHA256

完整的头部就像下面这样的JSON:

{'typ': 'JWT','alg': 'HS256'

}

然后将头部进行base64加密(该加密是可以对称解密的),构成了第一部分.

eyJ0eXAiOiJKV1QiLCJhbGciOiJIUzI1NiJ9

1.1.2 payload

载荷就是存放有效信息的地方。这个名字像是特指飞机上承载的货品,这些有效信息包含三个部分

- 标准中注册的声明

- 公共的声明

- 私有的声明

标准中注册的声明 (建议但不强制使用) :

- iss: jwt签发者

- sub: jwt所面向的用户

- aud: 接收jwt的一方

- exp: jwt的过期时间,这个过期时间必须要大于签发时间

- nbf: 定义在什么时间之前,该jwt都是不可用的.

- iat: jwt的签发时间

- jti: jwt的唯一身份标识,主要用来作为一次性token,从而回避时序攻击。

公共的声明 : 公共的声明可以添加任何的信息,一般添加用户的相关信息或其他业务需要的必要信息.但不建议添加敏感信息,因为该部分在客户端可解密.

私有的声明 : 私有声明是提供者和消费者所共同定义的声明,一般不建议存放敏感信息,因为base64是对称解密的,意味着该部分信息可以归类为明文信息。

定义一个payload:

{"sub": "1234567890","name": "John Doe","admin": true

}

然后将其进行base64加密,得到JWT的第二部分。

eyJzdWIiOiIxMjM0NTY3ODkwIiwibmFtZSI6IkpvaG4gRG9lIiwiYWRtaW4iOnRydWV9

1.1.3 signature

JWT的第三部分是一个签证信息,这个签证信息由三部分组成:

- header (base64后的)

- payload (base64后的)

- secret

这个部分需要base64加密后的header和base64加密后的payload使用.连接组成的字符串,然后通过header中声明的加密方式进行加盐secret组合加密,然后就构成了jwt的第三部分。

// javascript

var encodedString = base64UrlEncode(header) + '.' + base64UrlEncode(payload);var signature = HMACSHA256(encodedString, 'secret'); // TJVA95OrM7E2cBab30RMHrHDcEfxjoYZgeFONFh7HgQ

将这三部分用.连接成一个完整的字符串,构成了最终的jwt:

eyJhbGciOiJIUzI1NiIsInR5cCI6IkpXVCJ9.eyJzdWIiOiIxMjM0NTY3ODkwIiwibmFtZSI6IkpvaG4gRG9lIiwiYWRtaW4iOnRydWV9.TJVA95OrM7E2cBab30RMHrHDcEfxjoYZgeFONFh7HgQ

注意:secret是保存在服务器端的,jwt的签发生成也是在服务器端的,secret就是用来进行jwt的签发和jwt的验证,所以,它就是你服务端的私钥,在任何场景都不应该流露出去。一旦客户端得知这个secret, 那就意味着客户端是可以自我签发jwt了。

关于签发和核验JWT,我们可以使用Django REST framework JWT扩展来完成。

文档网站:http://getblimp.github.io/django-rest-framework-jwt/

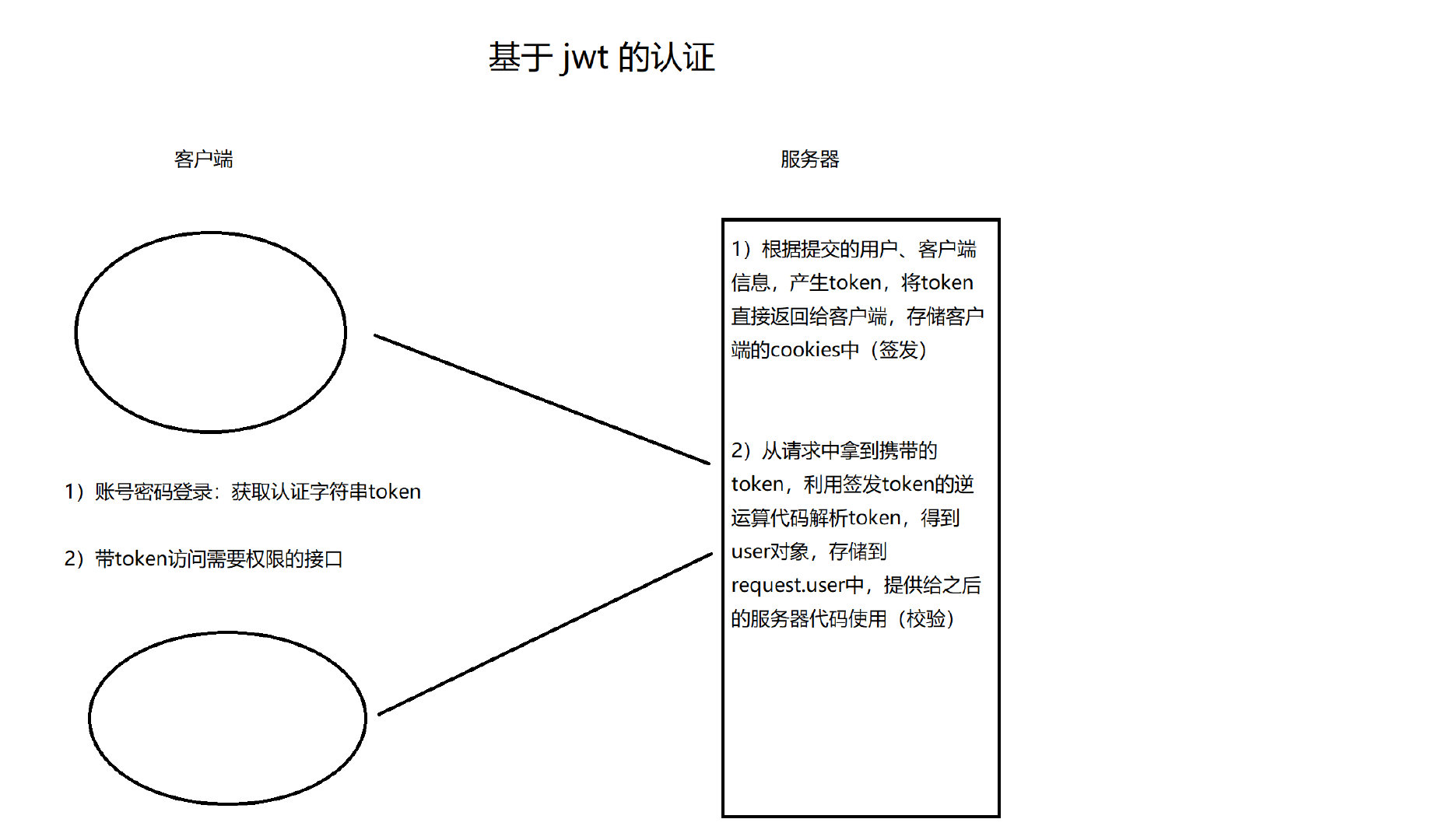

1.2 本质原理

jwt认证算法:签发与校验

"""

1)jwt分三段式:头.体.签名 (head.payload.sgin)

2)头和体是可逆加密,让服务器可以反解出user对象;签名是不可逆加密,保证整个token的安全性的

3)头体签名三部分,都是采用json格式的字符串,进行加密,可逆加密一般采用base64算法,不可逆加密一般采用hash(md5)算法

4)头中的内容是基本信息:公司信息、项目组信息、token采用的加密方式信息

{"company": "公司信息",...

}

5)体中的内容是关键信息:用户主键、用户名、签发时客户端信息(设备号、地址)、过期时间

{"user_id": 1,...

}

6)签名中的内容时安全信息:头的加密结果 + 体的加密结果 + 服务器不对外公开的安全码 进行md5加密

{"head": "头的加密字符串","payload": "体的加密字符串","secret_key": "安全码"

}

"""

签发:根据登录请求提交来的 账号 + 密码 + 设备信息 签发 token

"""

1)用基本信息存储json字典,采用base64算法加密得到 头字符串

2)用关键信息存储json字典,采用base64算法加密得到 体字符串

3)用头、体加密字符串再加安全码信息存储json字典,采用hash md5算法加密得到 签名字符串账号密码就能根据User表得到user对象,形成的三段字符串用 . 拼接成token返回给前台

"""

校验:根据客户端带token的请求 反解出 user 对象

"""

1)将token按 . 拆分为三段字符串,第一段 头加密字符串 一般不需要做任何处理

2)第二段 体加密字符串,要反解出用户主键,通过主键从User表中就能得到登录用户,过期时间和设备信息都是安全信息,确保token没过期,且时同一设备来的

3)再用 第一段 + 第二段 + 服务器安全码 不可逆md5加密,与第三段 签名字符串 进行碰撞校验,通过后才能代表第二段校验得到的user对象就是合法的登录用户

"""

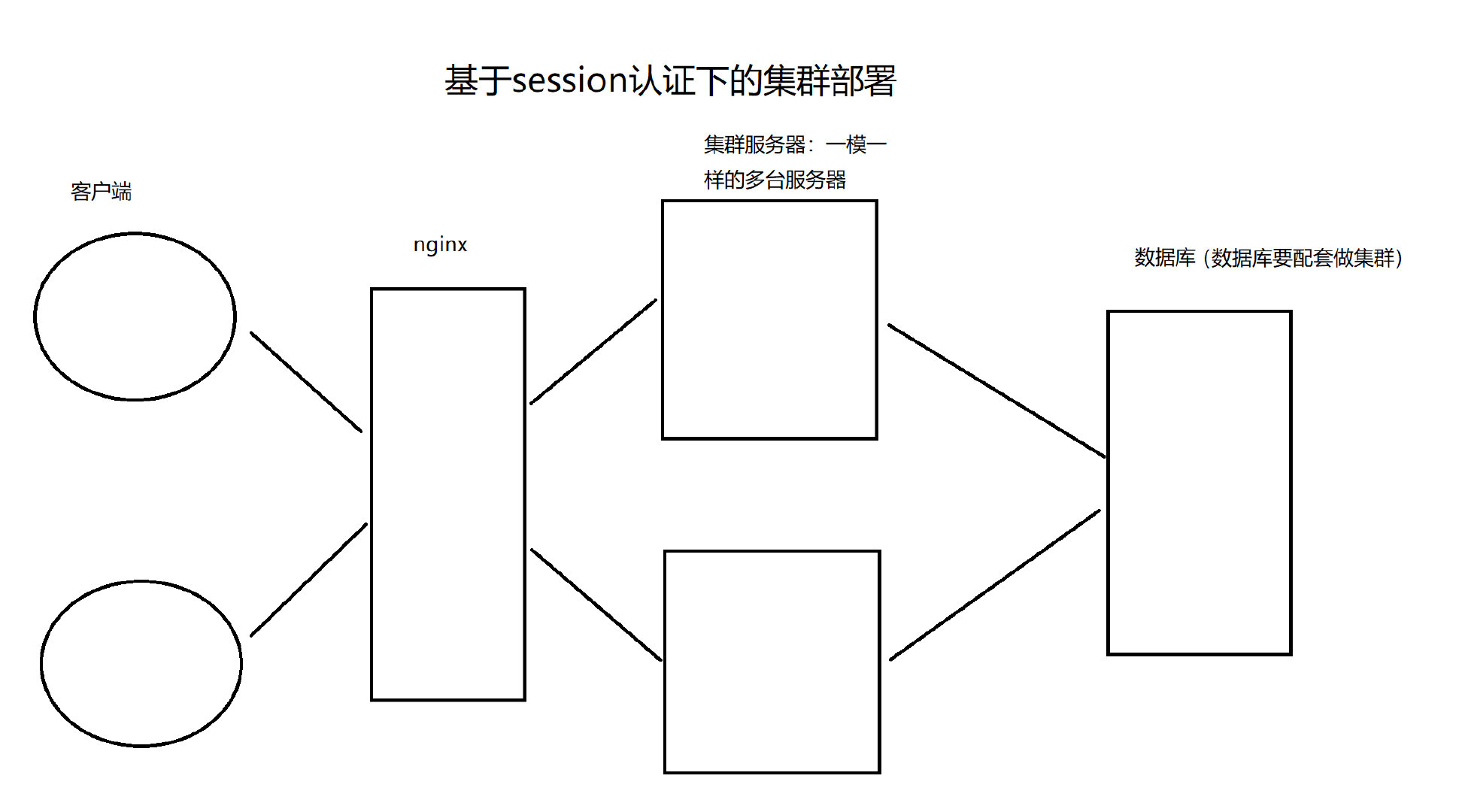

drf项目的jwt认证开发流程(重点)

"""

1)用账号密码访问登录接口,登录接口逻辑中调用 签发token 算法,得到token,返回给客户端,客户端自己存到cookies中2)校验token的算法应该写在认证类中(在认证类中调用),全局配置给认证组件,所有视图类请求,都会进行认证校验,所以请求带了token,就会反解出user对象,在视图类中用request.user就能访问登录的用户注:登录接口需要做 认证 + 权限 两个局部禁用

"""

1.2.1 补充base64编码解码

import base64

import json

dic_info={"sub": "1234567890","name": "lqz","admin": True

}

byte_info=json.dumps(dic_info).encode('utf-8')

# base64编码

base64_str=base64.b64encode(byte_info)

print(base64_str)

# base64解码

base64_str='eyJzdWIiOiAiMTIzNDU2Nzg5MCIsICJuYW1lIjogImxxeiIsICJhZG1pbiI6IHRydWV9'

str_url = base64.b64decode(base64_str).decode("utf-8")

print(str_url)

二 drf-jwt安装和简单使用

2.1 官网

http://getblimp.github.io/django-rest-framework-jwt/

2.2 安装

pip install djangorestframework-jwt

2.3 使用:

# 1 创建超级用户

python3 manage.py createsuperuser

# 2 配置路由urls.py

from django.urls import path

from rest_framework_jwt.views import obtain_jwt_token

urlpatterns = [path('login/', obtain_jwt_token),

]

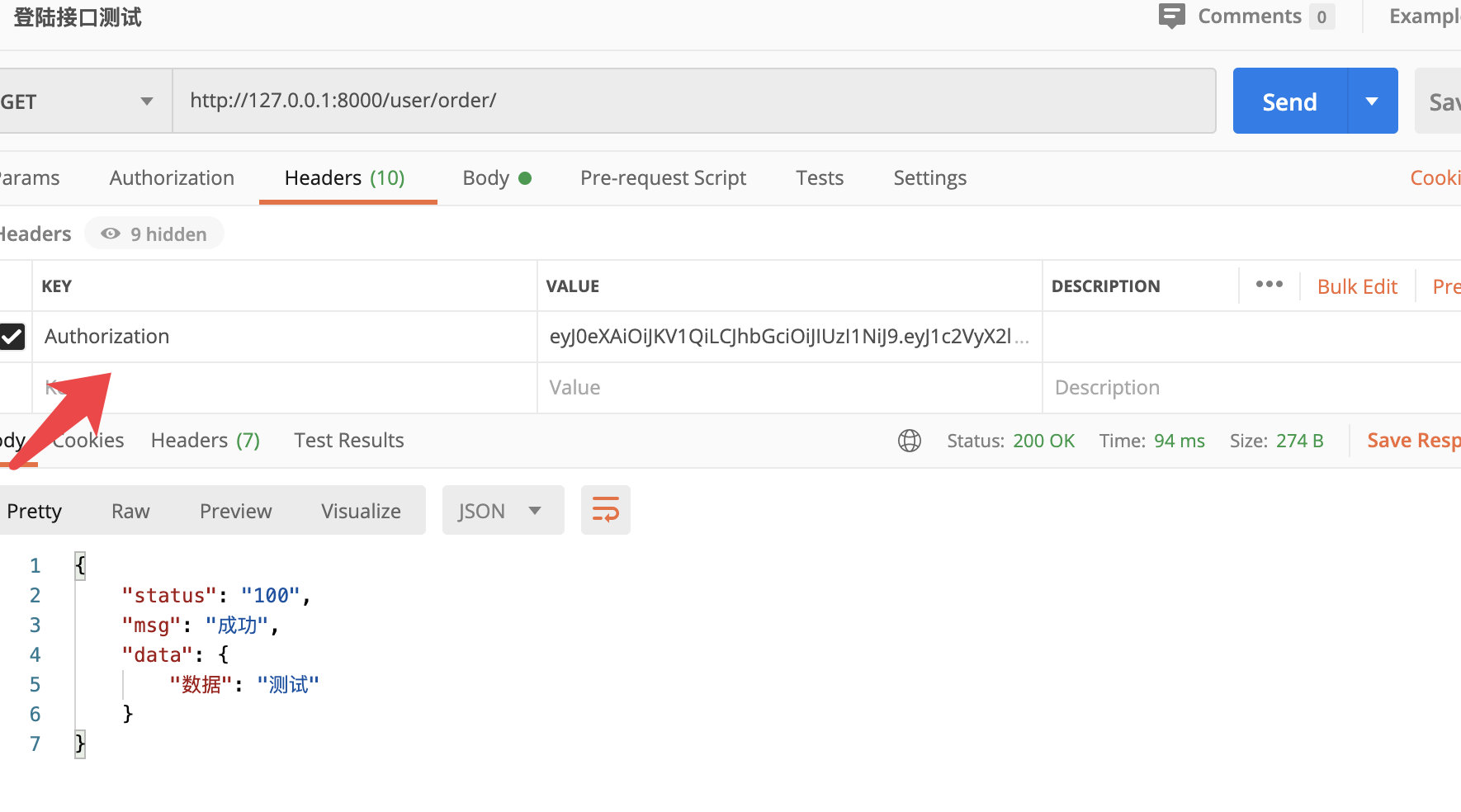

# 3 postman测试

向后端接口发送post请求,携带用户名密码,即可看到生成的token# 4 setting.py中配置认证使用jwt提供的jsonwebtoken

# 5 postman发送访问请求(必须带jwt空格)

三 实战之使用Django auth的User表自动签发

3.1 配置setting.py

import datetime

JWT_AUTH = {# 过期时间1天'JWT_EXPIRATION_DELTA': datetime.timedelta(days=1),# 自定义认证结果:见下方序列化user和自定义response# 如果不自定义,返回的格式是固定的,只有token字段'JWT_RESPONSE_PAYLOAD_HANDLER': 'users.utils.jwt_response_payload_handler',

}

3.2 编写序列化类ser.py

from rest_framework import serializers

from users import models

class UserModelSerializers(serializers.ModelSerializer):class Meta:model = models.UserInfofields = ['username']

3.3 自定义认证返回结果(setting中配置的)

#utils.py

from users.ser import UserModelSerializers

def jwt_response_payload_handler(token, user=None, request=None):return {'status': 0,'msg': 'ok','data': {'token': token,'user': UserModelSerializers(user).data}}

3.4 基于drf-jwt的全局认证:

#app_auth.py(自己创建)

from rest_framework.exceptions import AuthenticationFailed

from rest_framework_jwt.authentication import jwt_decode_handler

from rest_framework_jwt.authentication import get_authorization_header,jwt_get_username_from_payload

from rest_framework_jwt.authentication import BaseJSONWebTokenAuthenticationclass JSONWebTokenAuthentication(BaseJSONWebTokenAuthentication):def authenticate(self, request):jwt_value = get_authorization_header(request)if not jwt_value:raise AuthenticationFailed('Authorization 字段是必须的')try:payload = jwt_decode_handler(jwt_value)except jwt.ExpiredSignature:raise AuthenticationFailed('签名过期')except jwt.InvalidTokenError:raise AuthenticationFailed('非法用户')user = self.authenticate_credentials(payload)return user, jwt_value

3.5 全局使用

# setting.py

REST_FRAMEWORK = {# 认证模块'DEFAULT_AUTHENTICATION_CLASSES': ('users.app_auth.JSONWebTokenAuthentication',),

}

3.6 局部启用禁用

# 局部禁用

authentication_classes = []

# 局部启用

from user.authentications import JSONWebTokenAuthentication

authentication_classes = [JSONWebTokenAuthentication]

# 实际代码如下view.py

# 自定义Response

class CommonResponse(Response):def __init__(self,status,msg,data='',*args,**kwargs):dic={'status':status,'msg':msg,'data':data}super().__init__(data=dic,*args,**kwargs)

# 测试订单接口

from users.app_auth import JSONWebTokenAuthentication

class OrderView(APIView):# authentication_classes = [JSONWebTokenAuthentication]authentication_classes = []def get(self,request):return CommonResponse('100', '成功',{'数据':'测试'})

3.7 多方式登录:

## views.py

# 重点:自定义login,完成多方式登录

from rest_framework.viewsets import ViewSet

from rest_framework.response import Response

class LoginViewSet(ViewSet):# 需要和mixins结合使用,继承GenericViewSet,不需要则继承ViewSet# 为什么继承视图集,不去继承工具视图或视图基类,因为视图集可以自定义路由映射:# 可以做到get映射get,get映射list,还可以做到自定义(灵活)def login(self, request, *args, **kwargs):serializer = serializers.LoginSerializer(data=request.data, context={'request': request})serializer.is_valid(raise_exception=True)token = serializer.context.get('token')return Response({"token": token})## ser.py

# 重点:自定义login,完成多方式登录

class LoginSerializer(serializers.ModelSerializer):# 登录请求,走的是post方法,默认post方法完成的是create入库校验,所以唯一约束的字段,会进行数据库唯一校验,导致逻辑相悖# 需要覆盖系统字段,自定义校验规则,就可以避免完成多余的不必要校验,如唯一字段校验username = serializers.CharField()class Meta:model = models.User# 结合前台登录布局:采用账号密码登录,或手机密码登录,布局一致,所以不管账号还是手机号,都用username字段提交的fields = ('username', 'password')def validate(self, attrs):# 在全局钩子中,才能提供提供的所需数据,整体校验得到user# 再就可以调用签发token算法,将user信息转换为token# 将token存放到context属性中,传给外键视图类使用user = self._get_user(attrs)payload = jwt_payload_handler(user)token = jwt_encode_handler(payload)self.context['token'] = tokenreturn attrs# 多方式登录def _get_user(self, attrs):username = attrs.get('username')password = attrs.get('password')import reif re.match(r'^1[3-9][0-9]{9}$', username):# 手机登录user = models.User.objects.filter(mobile=username, is_active=True).first()elif re.match(r'^.+@.+$', username):# 邮箱登录user = models.User.objects.filter(email=username, is_active=True).first()else:# 账号登录user = models.User.objects.filter(username=username, is_active=True).first()if user and user.check_password(password):return userraise ValidationError({'user': 'user error'})

# utils.py

import re

from .models import User

from django.contrib.auth.backends import ModelBackend

class JWTModelBackend(ModelBackend):def authenticate(self, request, username=None, password=None, **kwargs):try:if re.match(r'^1[3-9]\d{9}$', username):user = User.objects.get(mobile=username)else:user = User.objects.get(username=username)except User.DoesNotExist:return Noneif user.check_password(password) and self.user_can_authenticate(user):return user

3.8 配置多方式登录

settings.py

AUTHENTICATION_BACKENDS = ['user.utils.JWTModelBackend']

四 实战之自定义User表,手动签发

4.1 手动签发JWT:

# 可以拥有原生登录基于Model类user对象签发JWT

from rest_framework_jwt.settings import api_settings

jwt_payload_handler = api_settings.JWT_PAYLOAD_HANDLER

jwt_encode_handler = api_settings.JWT_ENCODE_HANDLERpayload = jwt_payload_handler(user)

token = jwt_encode_handler(payload)

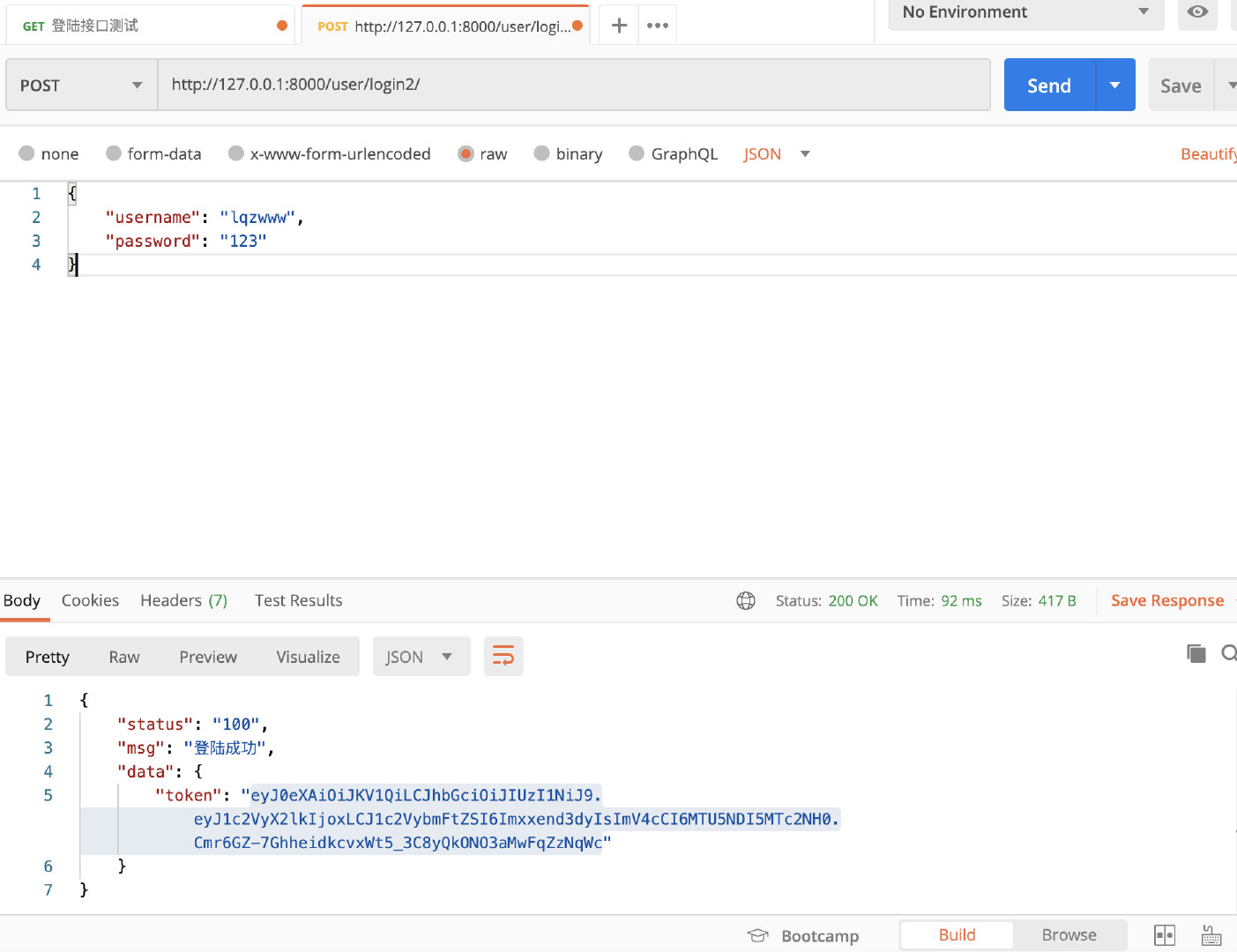

4.2 编写登陆视图类

# views.py

from rest_framework_jwt.settings import api_settings

jwt_payload_handler = api_settings.JWT_PAYLOAD_HANDLER

jwt_encode_handler = api_settings.JWT_ENCODE_HANDLER

from users.models import User

class LoginView(APIView):authentication_classes = []def post(self,request):username=request.data.get('username')password=request.data.get('password')user=User.objects.filter(username=username,password=password).first()if user: # 能查到,登陆成功,手动签发payload = jwt_payload_handler(user)token = jwt_encode_handler(payload)return CommonResponse('100','登陆成功',data={'token':token})else:return CommonResponse('101', '登陆失败')

4.3 编写认证组件

# app_auth.py

from users.models import User

class MyJSONWebTokenAuthentication(BaseAuthentication):def authenticate(self, request):jwt_value = get_authorization_header(request)if not jwt_value:raise AuthenticationFailed('Authorization 字段是必须的')try:payload = jwt_decode_handler(jwt_value)except jwt.ExpiredSignature:raise AuthenticationFailed('签名过期')except jwt.InvalidTokenError:raise AuthenticationFailed('非法用户')username = jwt_get_username_from_payload(payload)print(username)user = User.objects.filter(username=username).first()print(user)return user, jwt_value

4.4 登陆获取token

4.5 编写测试接口

from users.app_auth import JSONWebTokenAuthentication,MyJSONWebTokenAuthentication

class OrderView(APIView):# authentication_classes = [JSONWebTokenAuthentication]authentication_classes = [MyJSONWebTokenAuthentication]def get(self,request):print(request.user)return CommonResponse('100', '成功',{'数据':'测试'})

4.6 测试